ungoogled

Don't be evil

»With your permission you give us more information about you,

about your friends, and we can improve the quality of our searches.

We don’t need you to type at all.

We know where you are.

We know where you’ve been.

We can more or less know what you’re thinking about.«

Google CEO Eric Schmidt Oct 1, 2010 Interview with James Bennet (American journalist), The Atlantic

»Mit Ihrer Zustimmung geben Sie uns mehr Informationen über Sie

und Ihre Freunde und wir können die Qualität unserer Suche verbessern.

Sie müssen überhaupt nicht tippen.

Wir wissen, wo Sie sind.

Wir wissen, wo Sie gewesen sind.

Wir können mehr oder weniger wissen, woran Sie denken.«

Android™ Open Source Project

Install-Flash-Service

Smartphone · Tablet · Smartwatch

Um die Möglichkeiten von Open Android OS zu nutzen, ohne sich die Mühe machen zu müssen, es selbst zu installieren, können Sie für ihr Android™ Smartphone oder Tablet ein alternatives Betriebssystem via eBay von 'ungoogled' erwerben. Individuelle Absprachen werden wir hier öffentlich in Kurzform schriftlich fixieren. Sprechen Sie mich bitte über die von eBay gebotenen Kommunikationskanäle an, z. B. per eBay-Nachrichtensysem und/oder fernmündlich (siehe "Telefonnummer des Verkäufers finden" bganz am Ende diese Beschreibung

Kein Geräteverkauf,

ausschließlich deGoogled Open Source OS Install-Flash-Service!

Ein rechtsgültiger Kaufvertrag über meine Dienstleistung kommt zustande, wenn der Käufer dem Verkäufer eine bindende Kaufzusage (Sofort-Kaufen) macht und der Verkäufer diese annimmt.

Voraussetzungen, Ablauf, meine Leistungen, Bedingungen, Referenzen / Beispiele nachfolgend.

Betriebssystemwechsel von Stock Stock Android 9 (pie) für

Android™ Smartphone 'SM-G977B / G977N'

Galaxy S10 5G

zu deGoogled Custom ROM /e/OS-T o. LineageOS 20.0 (for MicroG) (Android 13)

Voraussetzungen

Sie schicken mir Ihr Android Smartphone oder Tablet auf Werkseinstellungen zurückgesetzt. Vorher müssen Sie unbedingt Ihr Google- und Herstellerkonto entfernen. Entfernen Sie beispielsweise das Googlekonto nicht, machen aber einen Werksreset, dann kommt es zu einer FRP-Sperre, die Sie nur durch Eingabe ihrer Kontodaten lösen können. Ich kann das mangels ihrer Daten nicht.

Unterstützung durch mindestens ein Custom ROM. Ein Custom ROM wird durch mich nach Absprache installiert und all der Tracking-Wildwuchs wird entfernt.

Angedachter Ablauf

Sie Buchen auf eBay meine Dienstleistung. Dabei entscheiden Sie sich für ein CustomROM durch Auswahl aus dem eBay Dropdown-Menü.

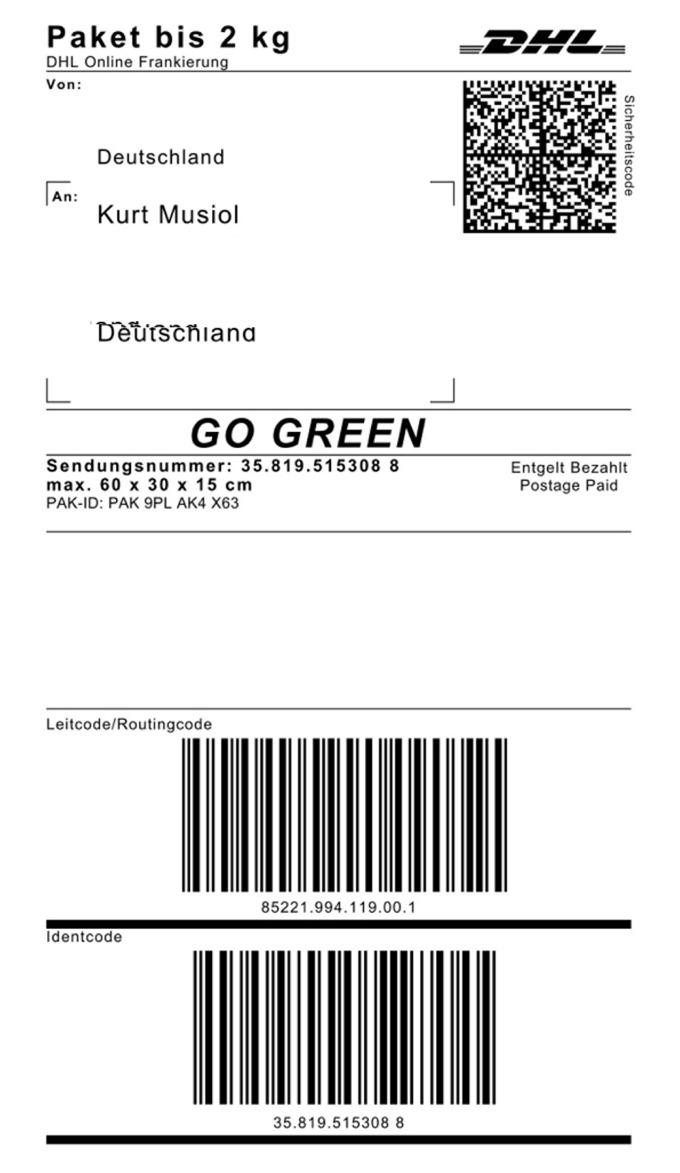

Sie erhalten von mir einen vorausbezahlten und komplett ausgefüllten original DHL-Paketschein [ Paket bis 2 kg | max. 60 x 30 x 15 cm ] zum Ausdrucken auf ihrem heimischen Drucker und als QR-Code für ihr Smartphone oder Tablet. Diesem DHL-QR-Code können Sie an der DHL-Packstation selbst einscannen oder in einer DHL-Filiale einscannen und den Paketschein aufkleben lassen. An Packstationen ohne Drucker scannen Sie den QR-Code bzw. tippen die PAK-ID ein und legen das Paket ohne Versandmarke ein. Der DHL-Zusteller übernimmt bei der Entnahme Ihres Paketes den Druck der Versandmarke für Sie. Lassen Sie sich den Einlieferungsbeleg für Ihr Paket ganz einfach per E-Mail zuschicken: Geben Sie Ihre DHL-Postnummer oder Ihre E-Mail-Adresse an der DHL-Packstation ein, nachdem Sie Ihre Sendung eingelegt haben.

Sie schicken mir Ihr Android Smartphone oder Tablet auf Werkseinstellungen zurückgesetzt. Vorher müssen Sie unbedingt Ihr Google- und Herstellerkonto entfernen. Löschen Sie beispielsweise das Googlekonto nicht, machen aber einen Werksreset, dann kommt es zu einer sog. FRP-Sperre, die Sie nur durch Eingabe ihrer Kontodaten zu lösen ist. Ich kann das Mangels ihrer Daten nicht.

Nach Zustellung ihres Devices installiere ich das vereinbarte CustomROM, um den allgegenwärtigen Stock Android Tracking-Wildwuchs zu entfernen und ein paar von mir empfohlene Apps (siehe dritte Spalte).

Nach einem Routinecheck sende ich Ihnen ihr Smartphone oder Tablet wieder an Sie zurück. Sie können ihre persönlichen Einstellungen vornehmen. Das ist nicht anders, als Sie es jetzt schon gewöhnt sind.

Im Falle einer Beschädigung Ihres Smartphones

Ich habe jahrelange Erfahrung mit der Installation von Customs ROMS wie CalxyOS, /e/OS, GrapheneOS, iodéOS, LineageOS, LineageOS-for-microG, um nur die gängigsten zu nennen. Mein Installationsverfahren ist ausgesprochen sicher. Falls dennoch etwas schief geht, dann führe ich wenn möglich eine Reparatur auf meine Kosten durch oder erstatten Ihnen im schlimmsten Fall den Zeitwert Ihres Android Smartphones. Geräte mit Vorschäden installiere ich nur, falls Sie mich auf einen Vorschaden explizit aufmerksam gemacht haben.

Meine Leistungen

Sie schicken mir Ihr Android Smartphone oder Tablet auf Werkseinstellungen zurückgesetzt. Vorher müssen Sie unbedingt Ihr Google- und Herstellerkonto entfernen. Entfernen Sie beispielsweise das Googlekonto nicht, machen aber einen Werksreset, dann kommt es zu einer FRP-Sperre, die Sie nur durch Eingabe ihrer Kontodaten lösen können. Ich kann das mangels ihrer Daten nicht.

Der Geräte-Bootloader wird von mir ausschließlich legal entsperrt (unlocked).

Das herstellerseitige Google Stock Android nebst Android Recovery wird durch dein vertrauenswürdiges alternatives Open Source Custom ROM ersetzt.

Dabei werden unnötige Google Services entfernt. Das System wird an zahlreichen Stellen Datenschutz freundliicher konfiguriert, u.a. zur Synchronisation der Uhrzeit Network Time Protocol (NTP) ntp_server de.pool.ntp.org eingestellt, statt Google Public NTP

Captive-Portal-Anmeldung: connectivitycheck.gstatic.com ersetzt durch captiveportal.kuketz.de für Konnektivitätsprüfung und für den Schutz der Privatsphäre einen privaten DNS definieren. Ich verwende die Zensur freien und redundanten DNS Resolver des gemeinnützigen Vereins 'digitalcourage'.

= Privaten DNS-Modus auf den privaten, verschlüsselten »Anti-Überwachungs- und Anti-Zensur-DNS-Server« des gemeinnützigen Digitalcourage e. V 'dns3.digitalcourage.de' eingestellt, statt 'Automatsich' (üblich ist DNS des Internetprovider des Internetanschlusses) oder 'Aus'.

Ich installiere mindestens die Standardkonfiguaration des Custom ROM Entwicklers. Zusätzlich installiere ich gerne einige App-Empfehlungen. Alle vin mir installierten App-Empfehlungen sind vom User kinderleicht de-installierbar. In der Regel genügen drei Klicks und eine Bestätigung, dass die ausgewählte App deinstalliert werden soll. Ich erlaube mir Ihnen zu raten, dass es auch Sinn macht, nicht benutzte Apps wieder zu entfernen, denn nicht nur das sie Speicherplatz belegen, sondern vor allem, weil damit Energie gespart werden kann. Apps agieren gerne im Hintergrund, vom Benutzer unbemerkt, und saugen so am Akku.

Bedingungen im Detail

Versand als DHL-Paket

Ich verschicke alle Sendungen als Pakete per DHL, auch an deren Paketshops. Damit ist Ihr Eigentum stets versichert und es ist nachvollziehbar, wo Ihre Sendung gerade ist.

Im Falle einer Beschädigung Ihres Smartphones

Ich habe viel Erfahrung mit der Installation von Customs ROMS wie CalxyOS, /e/OS, GrapheneOS, iodéOS, LineageOS, LineageOS-for-microG, um nur die gängigsten zu nennen. Mein Installationsverfahren ist ausgesprochen sicher. Falls dennoch etwas schief geht, dann führe ich wenn möglich eine Reparatur auf meine Kosten durch oder erstatten Ihnen im schlimmsten Fall den Zeitwert Ihres Android Smartphones. Geräte mit Vorschäden installiere ich nur, falls Sie mich auf einen Vorschaden explizit aufmerksam gemacht haben.

Datenverlust / Entsperrung / SIM-Karte

Bei der Installation eines Custom ROMs werden alle Daten auf Ihrem Gerät gelöscht. Sichern Sie also bitte ihre wichtigen Daten vor Einsendung. Bitte senden Sie mir Ihr Gerät ausschließlich ohne Screenlock und ohne SIM-Karte zu.

Referenzen / Beispiele 2024

deGoogled ⬤ Install-Flash-Service ⬤ Less Google More Android 13 ⬤ Galaxy Note10+

Bewertung: Einfach Super!!! 1A ebay-Partner!!! Absolut empfehlenswert!!! Danke!

deGoogled ⬤ Install-Flash-Service ⬤ Less Google More Android 13 ⬤ Moto G 5G

Bewertung: Perfekter Service, sehr freundliche und zuvorkommende Kommunikation und extrem schnelle Bearbeitung/Lieferung. - Alles somit bestens!

deGoogled ⬤ Install-Flash-Service ⬤ Less Google More Android ⬤ Galaxy S10

Vorbehaltlos zu empfehlen, lange nicht SO gut beraten worden, jederzeit sehr gerne wieder!

deGoogled ⬤ Install-Flash-Service ⬤ Less Google More Android 13 ⬤ Galaxy S10e

Bewertung: Sehr gut! Gute Erreichbarkeit und sehr professionelle Arbeit. Gerne wieder!

deGoogled ⬤ Install-Flash-Service ⬤ Less Google More Android ⬤ Sony Xperia XA2

Bewertung: Die Abwicklung war schnell und unkompliziert. Super Beratung. Das Ergebnis: ein Handy, bei dem bislang alle Apps die ich brauche auch laufen, ohne dass Big Data mithört.

Kaufabwicklung

ausschließlich über die eBay-Zahlungsabwicklung

Smartphone / Tablet

Smartphone / Tablet

Das Smartphone/Tablet wird nach Benachrichtigung über den Zahlungseingang durch eBay zum Versand vorbereitet. Das Gerät wird wie unter Lieferumfang beschrieben versendet.

DHL-Paket

DHL-Paket

Der Versand erfolgt als versichertes DHL-Paket mit Online-Sendungsverfolgung, auch an eine DHL-Packstation oder Postfiliale.

eBay-Info

eBay-Info

Nach der Übergabe des Artikels an DHL wird die DHL-Sendungsnummer bei eBay hinterlegt und der Kaufstatus auf versendet gesetzt.

Telefonnummer des Verkäufers finden

Mein  TeleGuard-ID-CQ-Code

TeleGuard-ID-CQ-Code

Details am Ende der

Details am Ende derArtikelbeschreibung

eBay erlaubt die direkte Angabe meiner Telefonnummer nicht in der Artikelbeschreibung, jedoch über einem Umweg (warum auch immer diese Masnahme notwendig ist). Sie finden diese bei eBay an folgender Stelle:

Wenn Sie oben rechts unter 'Angaben zum Verkäufer' Verkäufer kontaktieren und dann auf der folgenden Seite Thema auswählen, zu dem Antworten bearbeitet werden sollen die Option Sonstiges (1) wählen, sehen Sie unter Option 'Wie kann ich den Verkäufer telefonisch kontaktieren? Zum Anzeigen der Telefonnummer unten (auf den Link) klicken, d.h. auf 'Telefonummer anzeigen' klicken, wird mit den Worten 'Den Verkäufer anrufen unter Landesvorwahl … Vorwahl … … Nummer … … …' Antwort gegeben.

Den kompletten Original-Artikel stellt der ebay Kundenservice hier ➽ online zur Verfügung.

Magisk - The Magic Mask for Android - is a suite of open source software for customizing Android. This is not an officially supported Google product.

microG-Services

Eine free-as-in-freedom Neuimplementierung von Googles proprietären Android-Benutzeroberflächen-Anwendungen und -Bibliotheken.

Creator of the open source code: Marvin Wißfeld, Saarbrücken, Germany

microG GmsCore ist eine freie Software-Reimplementierung von Googles Play Services. Es ermöglicht Anwendungen, die proprietäre Google-APIs aufrufen, auf AOSP-basierten ROMs wie LineageOS zu laufen und fungiert als kostenloser Ersatz für die unfreien, proprietären Google Play Services (manchmal auch als der allgemeinere Begriff "GApps" bezeichnet). Es ist ein leistungsfähiges Werkzeug, um Ihre Privatsphäre und Freiheit zurückzugewinnen und gleichzeitig die Kernfunktionen von Android zu nutzen (obwohl Apps, die Sie verwenden und die diese Vorteile nutzen, möglicherweise immer noch proprietäre Bibliotheken verwenden, um mit microG zu kommunizieren, genau wie bei der Kommunikation mit den eigentlichen Google Play Services).

Mit /e/OS und der speziellen Version von microG laufen die Google-Dienste nicht im Hintergrund und laden ständig Ihre Daten und Ihren Standort auf die Google-Server hoch.

Normalerweise funktioniert Android mit den propritären 'Google Play Services' so: Wenn Sie ein Android-Gerät verwenden, ist das Betriebssystem quelloffen, aber viele der Apps hängen von den so genannten Google Play Services ab. Diese Software ist proprietär und wird von Google streng kontrolliert. Im Laufe der Zeit hat Google immer mehr Teile des offenen Betriebssystems in die geschlossenen Play Services verschoben. In der Praxis gibt es reichlich Probleme mit Google Play Services: Die meisten beliebten Apps funktionieren nicht, wenn Play Services nicht installiert ist. Google verwendet Play Services, um Daten darüber zu sammeln, wie Sie Ihr Gerät verwenden, einschließlich Standort- und Werbeverfolgung. Google kontrolliert streng, welche Anbieter die Play Services auf neuen Geräten installieren dürfen.

microG als Retter in der Not. microG ist ein Open-Source-Ersatz vom deutschen Entwickler Marvin Wißfeld, Saarbrücken, für die Google Play Services (und die zugehörige Software), der jedoch nur die nützlichen Teile enthält. Im Gegensatz zu den Play Services enthält microG zum Beispiel keine Werbung oder Standortverfolgung. Nicht alle, aber die meisten Anwendungen können problemlos mit microG ausgeführt werden, ohne dass die Play Services erforderlich sind.

microG reduziert die Batterie-, Speicher- und CPU-Nutzung und ermöglicht Ihnen, sich für bestimmte Google-Dienste zu entscheiden, wenn Sie dies wünschen. Normalerweise verwendet ein Android-Gerät WiFi- und Mobilfunkdaten von Google, um den genauen Standort zu bestimmen. microG tut dies, ohne Google zu verwenden und ohne Ihren Standort an Google zu melden (CalyxOS ist so konfiguriert, dass es Standortinformationen von Mozilla verwendet). Benachrichtigung: Die meisten Chat-Apps sind auf die Play Services angewiesen, um benachrichtigt zu werden, wenn eine neue Nachricht an den Benutzer zugestellt werden soll. microG ermöglicht es Ihrem Gerät, diesen Dienst von Google ohne die vollständige Installation der Play Services zu nutzen. Im microG-Wiki können Sie den aktuellen Status der in microG implementierten Teile der Play Services nachlesen.

Es gibt drei Optionen für den Betrieb von microG in CalyxOS

1. microG deaktiviert.

Sie können microG deaktivieren, wenn Sie das Gerät zum ersten Mal einrichten. Dies ist der 100%ige "De-Googled"-Modus, bei dem nicht versucht wird, Apps zum Laufen zu bringen, die Google-Dienste erwarten. Sie erhalten keine "Push-Benachrichtigungen" über die Google-Infrastruktur. Viele Apps verweigern die Ausführung, einige Apps wie die Google-Kamera funktionieren jedoch weiterhin. Einige Apps verbrauchen ohne Push-Benachrichtigungen von Google mehr Akku. Das Vorhandensein von microG, auch wenn es deaktiviert ist, ermöglicht die Ausführung einiger Apps, die sonst nicht funktionieren würden.

2. microG aktiviert, kein Google-Konto (Standard).

Dies ist die standardmäßige und empfohlene Option. In diesem Modus wird microG verwendet, um einige gängige Funktionen (wie z. B. Karten in einigen Anwendungen) zu implementieren, damit viele Anwendungen funktionieren, aber auf eine Weise, die viel weniger Informationen an Google weitergibt. In einigen Fällen (z. B. Standortbestimmung) werden datenschutzfreundliche Dienste anstelle von Google-Diensten verwendet, und in anderen Fällen (z. B. Push-Benachrichtigungen) werden Google-Dienste halb-anonym verwendet (nicht an eine Nutzeridentität gebunden).

3. microG aktiviert, mit einem Google-Konto.

Wenn microG aktiviert ist, haben Sie die Möglichkeit, es mit einem Google-Konto zu konfigurieren. Dadurch funktionieren einige zusätzliche Anwendungen und Dienste, wie z.B. Google Fi, aber Sie sind in Bezug auf die Google-Dienste nicht mehr halb-anonym.

microG FAQ

Wie verwendet microG mtalk.google.com?

Die Domain mtalk.google.com wird von microG verwendet, um Push-Benachrichtigungen für das Gerät zu empfangen. Signal verwendet diese Push-Benachrichtigungen zum Beispiel, um zu wissen, wann neue Nachrichten vom Signal-Server abgerufen werden müssen. Die Alternative zur Verwendung des Push-Benachrichtigungssystems von Google besteht darin, dass jede App ständig beim Server nach neuen Ereignissen sucht, was langsamer ist und zu einer schnellen Entladung der Batterie führen kann.

Einige Apps, wie Signal, achten darauf, keine sensiblen Informationen in die Push-Benachrichtigung aufzunehmen. In diesem Fall werden nur die Zeit, zu der Sie eine Nachricht erhalten haben, an Google weitergegeben, nicht aber, von wem die Nachricht stammt oder was sie enthält. Andere Anwendungen können den tatsächlichen Inhalt der Nachricht oder Metadaten in die Benachrichtigung einfügen und diese Informationen möglicherweise an Google weitergeben. Das CalyOS-Tean betrachtet die Art und Weise, wie sie microG implementiert haben, als einen Ansatz zur Schadensbegrenzung: Es ist kein 100 % perfekter Datenschutz, aber er ist sehr gut und bietet dennoch eine solide Nutzererfahrung.

Wenn Sie kein Google-Konto in microG konfiguriert haben, ist diese Verbindung halb-anonym (weitere Informationen finden Sie unter Eindeutige Identifikatoren). Wenn Sie ein Google-Konto mit microG konfiguriert haben, werden Ihre Kontoinformationen mit jeder Push-Benachrichtigung verknüpft.

microG ist deaktiviert: Es werden keine Informationen an einen Server gesendet.

microG aktiviert: Ihre IP-Adresse und Informationen zum Gerätemodell werden an Google gesendet (siehe Unique Identifiers), wenn microG sich zum ersten Mal bei Google registriert. Ähnliche Informationen werden für Standortdienste an Mozilla gesendet (siehe Standortdatenschutz). Die Werbe-ID von Google ist vollständig deaktiviert. Ihr Gerät empfängt Push-Benachrichtigungen von Google-Servern.

microG aktiviert, mit einem Google-Konto: Der Name Ihres Google-Kontos wird an Google gesendet, wenn microG sich zum ersten Mal bei Google-Diensten registriert. Wie sieht das Standard-Android im Vergleich dazu aus? Alles wird aufgezeichnet. In einer Studie haben Android-Telefone innerhalb von 24 Stunden 340 Mal Standortdaten an Google gesendet. Eine andere Studie der Universität Edinburgh zeigte, dass ein typisches Standard-Android-Gerät bereits nach dem Auspacken ein hohes Maß an Informationen an zahlreiche Datenbroker sendet.

Ist microG ein Sicherheitsrisiko in CalyxOS, weil es Signatur-Spoofing erfordert? Die kurze Antwort lautet: Nein. Die lange Antwort: microG erfordert in der Tat etwas, das "signature spoofing" genannt wird. Dabei handelt es sich um die Fähigkeit eines Programms, die Codesignatur eines anderen zu fälschen. Dies wird von microG benötigt, um sich als Google Play Services auszugeben (da die meisten Apps den Teil der Play Services in die App selbst einbetten). Der microG-Standardpatch für Android zur Unterstützung von Signatur-Spoofing erlaubt dies einfach nach dem Motto "Alles oder nichts". Wir haben stattdessen den Anwendungsbereich stark eingeschränkt, so dass es nur für eine Signatur, für ein Programm, microG, erlaubt ist. Für weitere technische Informationen siehe microG Website.

Don't be evil

»With your permission you give us more information about you,

about your friends, and we can improve the quality of our searches.

We don’t need you to type at all.

We know where you are.

We know where you’ve been.

We can more or less know what you’re thinking about.«

Google CEO Eric Schmidt Oct 1, 2010 Interview with James Bennet (American journalist), The Atlantic

»Mit Ihrer Zustimmung geben Sie uns mehr Informationen über Sie

und Ihre Freunde und wir können die Qualität unserer Suche verbessern.

Sie müssen überhaupt nicht tippen.

Wir wissen, wo Sie sind.

Wir wissen, wo Sie gewesen sind.

Wir können mehr oder weniger wissen, woran Sie denken.«

Das ursprüngliche Motto »Don’t be evil« von Google ist längst Geschichte. Unter dem Mutterkonzern Alphabet gilt seit Oktober 2015 das Motto: »Do the Right Thing«, von dem wohl nur die Chefetage von Alphabet bzw. Google wissen wird, was damit tatsächlich gemeint ist. Ungeachtet dieser »Image-Korrektur« gilt das Hauptinteresse des Konzernz der Sammlung und Auswertung möglichst vieler Daten.

Google ist längst mehr als eine Suchmaschine: YouTube-Videos, E-Mails über Gmail, Navigation per Google Maps, der Chrome-Browser oder das weit verbreitete Android-System – die Datenkrake ist überall. Bei jeder Nutzung dieser Dienste und Produkte hinterlassen wir Datenspuren, die Google wiederum sammelt, auswertet und in einem Nutzerprofil zusammenführt.

Diese bereits im Jahr 2010 oben zitierte getätigte Bemerkung von CEO Eric Schmidt ist heute aktueller denn je. Android und andere Google-Produkte beziehungsweise Dienste sind perfekt ineinandergreifende Zahnräder, die dem Nutzer eine Illusion der Kontrolle über seine Daten vortäuschen. Google setzt auf 'Dark Patterns' bzw. 'Nudging', um Datenschutz-Einstellungen zu verstecken, diese missverständlich darzustellen oder den Nutzer mit irreführenden Formulierungen vom Schutz seiner Privatsphäre abzuhalten.

Google missbraucht seine marktbeherrschende Stellung

Die Google Play Services übersenden alle 20 Minuten E-Mail-Adresse, Hardware Seriennummer, Geräte-IMEI, IP-Adresse, Nutzerstatistiken von Apps, SIM-Karte Serien- und Telefonnummer an Google in die USA. Davon betroffen sind im Grunde alle Android-Nutzer, die die Google Play Services auf ihrem Gerät installiert haben. Lesen Sie mehr dazu in MikeKuketz IT-Security Blog unter "Google Play Services: Die Überwachungswanze von Google" und auch weiter unten Big Brother is watching you!

DNS (Domain Name Service) Google DNS-Server (wie 8.8.8.8 und 8.8.4.4) werden in Android standardmäßig verwendet. Dadurch kann Google potenziell alle Aufrufe von Internetservern und -diensten vom Betriebssystem oder von Anwendungen, die vom Benutzer ausgeführt werden, verfolgen.

Connectivity Check Beim Einschalten eines Android-Telefons wird eine Konnektivitätsprüfungsfunktion als HTTP-Anfrage an einige Google-Server ausgeführt, um sicherzustellen, dass der Internetzugang in IPv4 und IPv6 verfügbar ist. Dadurch erfährt Google, dass ein Google Android-Gerät gestartet wurde.

NTP (Netzwerk-Zeitprotokoll) Traditionell werden NTP-Server von freiwilligen Organisationen auf der ganzen Welt unterhalten, um jedes Betriebssystem bei der Synchronisierung mit der korrekten Zeit über das Internet-Netzwerk zu unterstützen. Google betreibt seine eigenen NTP-Server und Android verwendet standardmäßig Google NTP-Server.

Die Komponente "Google Play-Services" bietet den Anwendungen eine Reihe von Diensten an. Einer dieser Dienste ist der "Network Location Provider". Dabei handelt es sich um einen Geolokalisierungsdienst, der in einigen Fällen die Geolokalisierung schneller und effizienter macht, insbesondere bei der Verwendung in Gebäuden. Standardmäßig wird der Google-Geolokalisierungsdienst verwendet. Google kennt daher den geografischen Standort aller Android-Smartphones mit Internetzugang in Echtzeit und weltweit.

Die von den Anwendungen in Google Android verwendeten Push-Benachrichtigungen nutzen die Google Push-Benachrichtigungsdienste über die GCM/FCM-Cloud-Messaging-Infrastruktur.

Der Application Store (App Store) in Google Android ist standardmäßig der Google Play Store. Seine API ist nicht öffentlich und die Nutzungsbedingungen des Google Play Store verbieten den Zugriff auf den Google Play Store, ohne den offiziellen Dienst zu nutzen. Der Google Play Store ist in keiner Weise interoperabel.

Die SafetyNet-Funktion in Google Android bietet Anwendungsentwicklern und -herausgebern die Möglichkeit, zu überprüfen, ob das Smartphone, auf dem die Anwendung läuft, so genannt "sicher" ist. Diese Funktion macht es selbst seriösen Android-Anbietern schwer, Anwendungen, die diese Funktion nutzen, zum Laufen zu bringen. Es ist auch allgemein anerkannt, dass SafetyNet den Anwendungen eigentlich keine Sicherheitsgarantie bietet: Falsch-positive und falsch-negative Ergebnisse sind in jedem Fall möglich.

Der Webbrowser Google Chrome wird standardmäßig in Google Android installiert, wobei die Google-Suche standardmäßig eingestellt ist. Google Chrome verwendet standardmäßig DoH (DNS über HTTPS) zu Google DNS-Servern, was es Google möglicherweise ermöglicht, den gesamten Browserverlauf des Nutzers in Echtzeit zu verfolgen.

Eine der ersten Anfragen, die Chrome stellt, ist an den Google-Konten- und ID-Verwaltungsdienst (GAIA). Mit dieser Anfrage wird versucht, den Benutzer mit einem bestehenden Google-Konto zu verknüpfen. Google Chrome stellte über 90 (i.W. neunzig) Netzwerkanforderungen an mindestens fünf verschiedene Top-Level-Domains (googleapis_com, google_de, gstatic_de, gvt1_com, googleusercontent_com), die alle zu Google LLC gehören. Bei der Abfrage von Metadaten für Doodles (die künstlerischen Varianten des Google-Logos) teilte Chrome Google beispielsweise harmlos mit, dass die Daten für die neue Registerkarte bestimmt waren.

Übertragung von Tastatureingaben und eingefügten Inhalten. Google Chrome überträgt alle Tastatureingaben an google com/complete/search, die in die Adressleiste eingegeben und aus dieser gelöscht werden. Das Gleiche wurde beobachtet, als "password" in die Adressleiste eingefügt und anschließend wieder entfernt wurde.

Bei der Eingabe jedes Zeichens in die Adressleiste sendete Chrome diese Eingabe ("q") an Google. Jede Anfrage enthält mindestens 7 (und bis zu 14) Datenelemente. Die meisten dieser Werte standen in keinem Zusammenhang mit dem Nutzer und/oder seiner Anfrage. Chrome erkannte die Art des verwendeten Geräts ("gs_ri"), wo in der Anwendung/UI diese Anfragen ihren Ursprung hatten ("client"), ob eine Präambel für die seitenübergreifende Skripteinbindung in die Antwort aufgenommen werden sollte ("xssi"), die aktuelle Position des Cursors ("cp"), die zu verwendende Suchversion ("gs_rn"), ein 12 Byte großes, base64-kodiertes, 60 Sekunden langes Sitzungs-Token ("psi"), die Klassifizierung der aktuellen Seite ("pgcl") und einen API-Schlüssel ("sugkey"). Dies ergab eine Überprüfung von Sampson, Senior Developer Relations Specialist bei Brave.

Es ist fast unmöglich, Android ohne ein Google-Konto zu verwenden, das im laufenden Betriebssystem eingerichtet ist. Die Standard-Mail-Anwendung in Google Android ist Gmail, früher googlemail, und sie wird in den meisten Fällen sofort mit einem Google Gmail-Konto konfiguriert. Gmail-E-Mails werden serverseitig nicht verschlüsselt: Google hat Zugriff auf sie und räumt in den GMail-Dienstebedingungen implizit ein, dass alle Gmail-Inhalte automatisch analysiert werden. Payment - Zahlungslösung: Google Pay standardmäßig in Google Android.

Mein Fazit: »Google versucht erst gar nicht für Privatsphäre oder Datenschutz zu werben. Angesichts der vorliegenden Ergebnisse wäre das auch völlig daneben. Im Grunde ist Chrome nur für jene empfehlenswert, die schon jetzt Google nutzen bzw. kein Problem damit haben, dass Google alle Informationen über einen selbst zentral speichert und auswertet. Datenschutzsensible Nutzer sollten hingegen einen großen Bogen um Chrome machen. Persönlich möchte ich gar nicht wissen, welche Daten zwischen dem Browser und Google übermittelt werden, wenn jemand tatsächlich sein Google-Konto verknüpft. Dass Google den Nutzer ohne seine Einwilligung trackt dürfte ebenso wenig überraschen, wie die Übermittlung jeder Download-URL an den Tech-Konzern.«

Google betreibt mit dem Google Play Store nebst Google Play Billing Service ein illegales Monopol

Im Verfahren zwischen Epic Games (Fortnite) und Google wurde am 11. Dezember 2023 am Bezirksgericht von San Francisco geurteilt, dass Google mit dem Google Play Store und dem Google Play Billing Service ein illegales Monopol betreibe. In einem Vergleich verpflichtet sich Google zu folgenden Maßnahmen …

- Eine Zahlung von insgesamt 700 Millionen US-Dollar.

- 629 Millionen US-Dollar gehen an Konsumenten in den USA, die möglicherweise zu viel für Apps und In-App-Käufe über Google Play bezahlt haben.

- Eine Zahlung von insgesamt 700 Millionen US-Dollar.

- 629 Millionen US-Dollar gehen an Konsumenten in den USA, die möglicherweise zu viel für Apps und In-App-Käufe über Google Play bezahlt haben.

- 70 Millionen US-Dollar gehen an die US-Bundesstaaten und sollen verwendet werden, wie es die obersten Rechtsberater der Regierung für richtig befinden.

- 1 Million US-Dollar gehen an die Administration des Vergleichs.

- Für 7 Jahre verpflichtet sich Google dazu, Android technisch die Installation von Drittanbieter-Apps über andere Wege als Google Play zu ermöglichen.

- Für 5 Jahre lässt Google Entwickler andere In-App-Zahlungssysteme als Google Play nutzen (User Choice Billing).

- Für 5 Jahre zwingt Google Entwickler nicht mehr dazu, ihre besten Preise nur Kunden über Google Play und Google Play Billing anzubieten.

- Für 4 Jahre zwingt Google Entwickler nicht mehr dazu, ihre Titel auf Google Play zur selben Zeit mit denselben Features anzubieten.

- Für 5 Jahre werden Unternehmen nicht mehr dazu gezwungen, Google Play exklusiv auf dem Endgerät zu installieren oder auf den Homescreen zu legen.

- Für 4 Jahre dürfen OEMs nicht mehr davon abgehalten werden, für vorinstallierte Apps auch Installationsrechte zu erteilen.

- Für 5 Jahre muss Google nicht mehr um Zustimmung gebeten werden, bevor ein OEM einen Drittanbieter-App-Store auf dem Gerät vorinstalliert.

- Für 4 Jahre wird Google Drittanbieter-App-Stores die Aktualisierung von Apps ohne Zustimmung des Anwenders erlauben.

- Für 4 Jahre wird Google Drittanbieter-App-Stores, die mittels Sideloading installiert wurden, Zugriff auf die eigenen APIs und „Feature Splits“ geben.

- Für 5 Jahre wird Google die zwei Sideloading-Warnhinweis zu einem zusammenfassen.

- Für 5 Jahre wird Google Entwicklern erlauben, bei Nutzung des alternativen User Choice Billing den Kunden mitzuteilen, dass anderweitig bessere Preise angeboten werden und dass die Transaktion auch über webbasierte Zahlungssysteme des Entwicklers in einer Webansicht innerhalb der App abgeschlossen werden kann

- Für 6 Jahre wird es Google Entwicklern ermöglichen, dass diese nach Einwilligung des Kunden deren außerhalb oder innerhalb einer App gewonnenen Kontaktinformationen für die Out-of-App-Kommunikation nutzen dürfen.

- Für 6 Jahre wird Google reinen „Konsum-Apps“ wie zum Beispiel Netflix ermöglichen, die Kunden über bessere Preise zu informieren, ohne dass diese jedoch darauf verlinken dürfen. Erlaubt ist etwa ein Hinweis auf einen niedrigeren Preis auf der Website, allerdings ohne Link.

- Für 6 Jahre darf Google Entwickler nicht daran hindern, mit Google Play oder Googles Zahlungssystem verbundene Gebühren den Kunden mitzuteilen.

Die Anzahl der Massnahmen verdeutlicht, wie Google die App-Entwickler bisher regelmentiert hat …

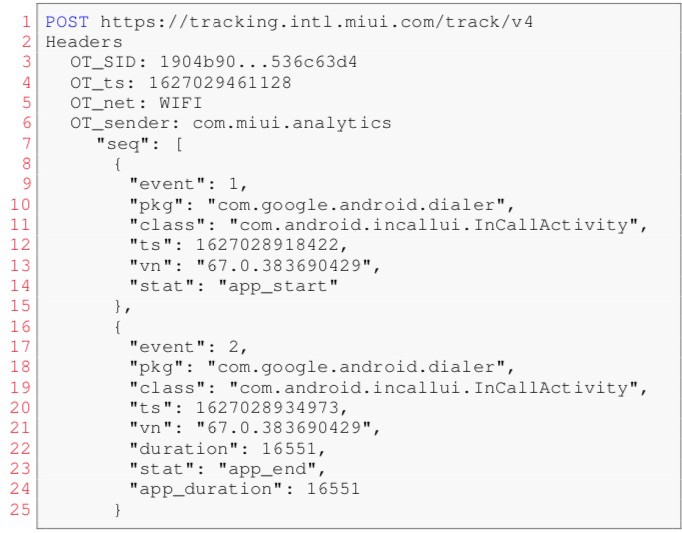

Massive Datenschnüfflerei

Massive Datenschnüfflerei von Google, Huawei, Realme, Samsung und Xiaomi

Die Google Play Services aka Google Play-Dienste, sind seit Jahren dafür bekannt, personenbezogene Daten von den Nutzern bzw. den Android-Geräten zu sammeln und an Google in Realtime zu übermitteln (siehe weiter oben). In einer Studie fanden Sicherheitsforscher um Douglas J. Leith, School of Computer Science & Statistics, Trinity College Dublin, Ireland, 25th March, 2021 heraus, dass Android-Geräte von Google im großen Umfang Daten an den Konzern schicken, auch wenn man diese Übermittlung von Telemetrie-Daten eigentlich abgestellt wähnte. Sie kommen dabei zu dem Schluss, dass alle Geräte außer denen mit /e/-OS "große Mengen an Informationen an die Betriebssystem-Entwickler und Drittfirmen" verschicken. Und das schon, wenn der Nutzer kaum eigene Apps installiert. Außerdem sei es bei den meisten dieser Dienste unmöglich°, die Datensammelwut einzuschränken, geschweige denn sie ganz zu unterbinden. °unmöglich - nicht wirklich, denn das Blockieren ausgehender Daten, wie bspw. Telemetrietraffic, ist selbst bei Android Geräten ohne sog. 'rooten' möglich - mit NetGuard No-Root-Firewall.

"Kürzlich" haben die Forscher Haoyu Liu, Paul Patras, Douglas J. Leith, University of Edinburgh, UK, Trinity College Dublin, Ireland Smartphones von Samsung, Xiaomi und Huawei untersucht. Sie übermitteln umfangreiche Telemetriedaten, was sich nicht abstellen lässt.

Professor Doug Leith und seine Kollegen vom Trinity College in Dublin haben sich in einer wissenschaftlichen Veröffentlichung »Android Mobile OS Snooping By Samsung, Xiaomi, Huawei and Realme Handsets« die Daten angeschaut, die von werksseitig vorinstallierten Apps auf in Europa verkauften Geräten der Hersteller Samsung, Xiaomi, Huawei, Realme, LineageOS und /e/-OS verschickt werden. Dazu gehören die Apps von Google (samt den Play Services und dem App Store der Firma) und andere System-Apps von Facebook, Microsoft und LinkedIn. Sie kommen dabei zu dem Schluss, dass alle Geräte außer denen mit /e/-OS "große Mengen an Informationen an die Betriebssystem-Entwickler und Drittfirmen" verschicken. Und das schon, wenn der Nutzer kaum eigene Apps installiert. Außerdem sei es bei den meisten dieser Dienste unmöglich, die Datensammelwut einzuschränken, geschweige denn sie ganz zu unterbinden.

LineageOS 'core' sammelt keine Daten, die über diese von Google gesammelten Daten hinausgehen, und ist daher vielleicht die die nächste private Wahl nach /e/OS. Es dürfen allerdings nicht optionale DrittanbieterPaket wie OpenGApps installiert sein, welche Google Apps auf den Geräten der Hersteller nachrüstet. Werksseitig seien diese Apps nicht installiert, so die Lineage-Entwickler.

Zusammenfassend lässt sich sagen, dass /e/OS im Wesentlichen keine Daten sammelt und ist in diesem Sinne die bei weitem privatste der untersuchten Android OS-Varianten, die wir untersucht haben. Auf allen anderen Handgeräten senden die Google Play Services und die System-Apps des Google Play Store eine eine beträchtliche Menge an Daten an Google, deren Inhalt unklar und nicht öffentlich dokumentiert ist und Google bestätigt, dass es Google bestätigt, dass es keine Möglichkeit gibt, sich von dieser Datenerfassung abzumelden.

Wir beobachten, dass das Realme Gerätedaten sammelt, einschließlich Details zu installierten Apps, aber nicht mehr. Die Geräte von Samsung, Xiaomi und Huawei sammeln Details der Benutzerinteraktionen mit dem Gerät, zusätzlich zu den Geräte-/App-Daten. Von diesen sammelt Xiaomi die die umfangreichsten Daten über Benutzerinteraktionen, einschließlich des Zeitpunkts und die Dauer jedes App-Fensters, das von einem Nutzer betrachtet wird. Auf dem Huawei-Mobiltelefon ist es die Microsoft Swiftkey-Tastatur, die Interaktionen des Nutzers mit Apps, Huawei selbst sammelt selbst sammelt nur Geräte- und Anwendungsdaten. Wir Wir beobachten, dass Samsung Daten über die Interaktion der Nutzer mit ihren eigenen System-Apps, aber nicht allgemeiner. [Zitat, Seite 3; frei übersetzt von ungoogled]

Die Studie fand auch heraus, dass einige Hersteller wie Xiaomi umfangreiche Telemetriedaten sogar von Ihren Telefonaten sammeln und genau protokollieren, wann die Telefonate beginnen und enden. Wie die Forscher herausfanden, werden diese Telemetriedaten dann auf der ganzen Welt geteilt und gespeichert: in diesem Fall vor allem in Europa, aber auch in Singapur und in den USA.

Wir beobachten, dass das Realme Gerätedaten sammelt, einschließlich Details zu installierten Apps, aber nicht mehr. Die Geräte von Samsung, Xiaomi und Huawei sammeln Details der Benutzerinteraktionen mit dem Gerät, zusätzlich zu den Geräte-/App-Daten. Von diesen sammelt Xiaomi die die umfangreichsten Daten über Benutzerinteraktionen, einschließlich des Zeitpunkts und die Dauer jedes App-Fensters, das von einem Nutzer betrachtet wird. Auf dem Huawei-Mobiltelefon ist es die Microsoft Swiftkey-Tastatur, die Interaktionen des Nutzers mit Apps, Huawei selbst sammelt selbst sammelt nur Geräte- und Anwendungsdaten. Wir Wir beobachten, dass Samsung Daten über die Interaktion der Nutzer mit ihren eigenen System-Apps, aber nicht allgemeiner. [Zitat, Seite 3; frei übersetzt von ungoogled]

Protokoll-Mitschnitt

Nebenbemerkung: Xiaomi sperrt bei seinen Geräten den Bootloader ab Werk. Um das Entsperren des Bootloaders durchzuführen, muss zuerst die Genehmigung des Geräteherstellers eingeholt werden. Das Antragsverfahren kann bis zu 30 Tage dauern. 336 Stunden (14 Tage) Wartezeit musst ich schon mehrfach ausharren, 168 Stunden (7 Tage) Wartezeit sind bei mir die Regel.

Es ist bekannt, dass Google Play Services und der Google Play Store große Mengen an Handydaten an Google sendet und langlebige Gerätekennungen sammelt, obwohl bis vor bis vor Kurzem ein bemerkenswerter Mangel an Messstudien herrschte. Andere Google-Apps wie YouTube und Gmail senden ebenfalls Handydaten und Telemetriedaten an Google.

Es ist erwähnenswert, dass das Volumen der von Google hochgeladene Datenvolumen erheblich größer ist als das Datenvolumen, das an andere Parteien. Es ist zu erkennen, dass keine Daten an die LineageOS oder /e/OS-Entwickler hochgeladen werden. [Zitat, Seite 7; frei übersetzt von ungoogled]

SCHLUSSFOLGERUNGEN: Wir präsentieren eine eingehende Analyse der Daten, die von den Samsung, Xiaomi, Huawei, Realme, LineageOS und /e/OS Varianten von Android. Wir stellen fest, dass, mit der bemerkenswerten Ausnahme e/OS, selbst bei minimaler Konfiguration und im Ruhezustand des Geräts diese herstellerangepassten Android-Varianten selbst im Leerlauf erhebliche Mengen an Informationen an den Betriebssystementwickler und auch an Drittanbieter (Google, Microsoft, LinkedIn, Facebook usw.), die Systemanwendungen vorinstalliert haben. Während eine gelegentliche Kommunikation mit OS-Servern zu erwarten ist, geht die beobachtete Datenübertragung weit darüber hinaus und wirft eine Reihe von Bedenken hinsichtlich des Datenschutzes. [Zitat, Seite 12; übersetzt von ungoogled]

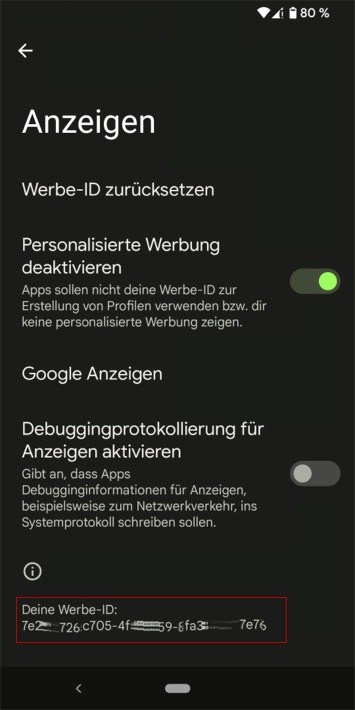

Google Advertising ID

Jedes Smartphone, auf dem die Betriebssysteme Android oder iOS installiert sind, hat eine sogenannte Werbe-ID. Das ist eine lange Folge von Zahlen und Buchstaben. Zugeteilt wird diese Kennnummer vom Hersteller des jeweiligen Betriebssystems, also von Google oder Apple. Die Werbe-ID verfolgt primär das Ziel, personalisierte Werbung zu schalten. Werbung ist das Geschäftsmodell sehr vieler "kostenloser" App.

Die Google Play Services übersenden alle 20 Minuten E-Mail-Adresse, Hardware Seriennummer, IMEI des Geräts, IP-Adresse, Nutzerstatistiken von Apps, SIM-Karte Serien- und Telefonnummer an Google. Davon betroffen sind im Grunde alle Android-Nutzer, die die Google Play Services auf ihrem Gerät installiert haben. Lesen Sie mehr dazu in MikeKuketz IT-Security Blog unter "Google Play Services: Die Überwachungswanze von Google" und auch weiter unten Big Brother is watching you!

Google liest mit

Google wertet E-Mails weiterhin automatisiert aus, selbst wenn man Gmail selbst nicht nutzt. Als Gmail-Nutzer sollte man sich vor Augen führen, dass jede ein- und ausgehende E-Mail von Google automatisiert gescannt bzw. analysiert wird. Google verwendet die Inhalts- bzw. Meta-Daten lediglich nicht mehr für interessenbezogene Werbung.

Aus den E-Mails lassen sich eine Menge an Erkenntnissen gewinnen, die Google bspw. einem Profil zuordnen kann: Mit wem man wann in Kontakt steht, Betreff, Absender, Links, Stichwörter, Auslesen aller Kalendereinträge (bspw. Vereinssport, Paarberatung etc.), Auswertung von Datenpunkten (siehe Beispiel Facebook) wie: Wohnort, Alter, Bildungsniveau, Hausgröße, Interessen.

">Wer Gmail selbst nicht nutzt, aber Kontakt mit Gmail-Adresen pflegt, darf davon ausgehen, dass Google auch diese Mails scannt. Und nicht nur E-Mail. Auch Fotos und Videos, die Sie speichern, Dokumente und Tabellen, die Sie erstellen, und Kommentare, die Sie zu YouTube-Videos schreiben, werden ausgewertet. "Ein Gmail-Nutzer mag der Auswertung seiner E-Mail-Inhalte zugestimmt haben. Doch für jemanden, der kein Gmail-Konto besitzt, gilt diese Vereinbarung nicht – und dennoch werden beim Versenden an Gmail-Konten auch »fremde« Inhalte gescannt und ausgewertet. Eben aus jedem Grund nutze ich übrigens einen Gmail-Auto-Responder, der Gmail-Nutzern einen Hinweis zukommen lässt. Wer Gmail nicht nutzt, sollte seine Kommunikation mit Gmail-Kontakten kritisch gegenüberstehen. Denn niemand kann garantieren, dass Google keine Schattenprofile anlegt, wie sie bspw. Facebook über Nicht-Nutzer anlegt." schreibt Mike Kuketz in seinem Microblog am 31.03.2021, 11:58 MESZ

Google Werbe-ID

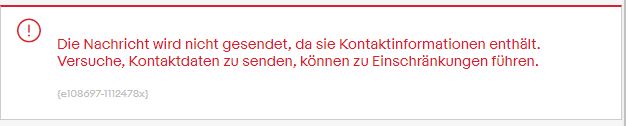

eBay liest ebenfalls mit

eBay "liest" ebenfalls unsere Korrespondenz über das eBay Nachrichtensystem mit, vergleichbar mit Google's GMail. Der Algorithmus erkennt angeblich nicht statthafte Informationen im Text, die ich nicht sehen kann, und verweigert die Auslieferung der Nachticht.

Die Nachricht wird nicht gesendet

deGoogling LineageOS Android TV Box

androidTV ist ein Betriebssystem (OS) für TV-Geräte, basierend auf Googles mobilem OS Android, das für die besonderen Nutzungsbedingungen auf Fernsehgeräten angepasst ist. Das Android-OS kann dabei sowohl direkt in den Fernsehgeräten (Smart-TV) als auch in separaten Set-Top-Boxen integriert werden. Durch Assistenzfunktionen werden Elemente des interaktiven Fernsehens möglich.

androidTV ist ein Betriebssystem (OS) für TV-Geräte, basierend auf Googles mobilem OS Android, das für die besonderen Nutzungsbedingungen auf Fernsehgeräten angepasst ist. Das Android-OS kann dabei sowohl direkt in den Fernsehgeräten (Smart-TV) als auch in separaten Set-Top-Boxen integriert werden. Durch Assistenzfunktionen werden Elemente des interaktiven Fernsehens möglich.

Für die Dynalink Android TV Box steht ein deGoogled Android Open Source Custom ROM der Lineage Android Distribution (LOS), basierend auf Android 12, zur Verfügung. Mit der Dynalink Android TV Box kann aus jedem günstigen Fernseher einen Smart TV mit allen elementaren Funktionen gemacht werden, ohne das Google's Überwachungswanze, die 'Google Play-Services' aka 'Google Play-Dienste' benutzt wird und kein Google Kontozwang besteht.

Mittels des von mir installierten 'Auroa Store' ist es möglich, zahlreich Apps (anonym aus dem Google Play-Store) zu installieren, die auch vom Smartphone und Tablet her bekannt sind - sofern sie zum Funktionieren nicht den Datendieb Google Play-Dienste benötigen. So funktionieren beispielsweise die Apps 'Waipu.TV' und die 'ORF Mediathek' nicht; dafür laufen jedoch Netflix, ARD- und ZDF-Mediathek, NewPipe (Open Source Pendant zu Google's YouTube sowie andere Streaming Dienste sehr gut in 4K mit HDR und Dolby Sound. Für mehr Infos einfach auf das Android TV Icon klicken.

deGoogled Android Smartphones & Tablets

The full Android experience without Google Apps

von mir deGoogled und getestete Android Smartphones + Tablets + Android WearOS SmartWatch mit Custom ROM

¹ ² ³ ⁴ ⁵ Verified Boot | Relocked Bootloader | Stand 2024.04.12

| N° | AGM ♦ Mod ♦ Code | Released | deGoogled OS |

|---|---|---|---|

| 001 | AGM H5 Pro (3,5W 109dB Lautsprecher) | 2022 SEP |

| N° | Blackview ♦ Mod ♦ Code | Released | deGoogled OS |

|---|---|---|---|

| 002 | Tab 9 | 2021 APR | |

| 003 | A80 Plus | 2020 DEC |

| N° | IIIF150 ♦ Mod ♦ Code | Released | deGoogled OS |

|---|---|---|---|

| 004 | B1 (2023) Rugged | 2022 NOV |

| N° | BenQ (GQ) ♦ Mod ♦ Code | Released | deGoogled OS |

|---|---|---|---|

| 005 | BQ Aquaris X2 bardock Qualcomm Snapdragon 636 | 2018 MAY | |

| 006 | BQ Aquaris X Pro bardockpro Qualcomm Snapdragon 626 | 2017 APR |

| N° | Fairphone ♦ Mod ♦ Code | Released | deGoogled OS |

|---|---|---|---|

| 007 | Fairphone 5 FP5 | 2023 SEP | |

| 008 | Fairphone 4 FP4 | 2021 OCT | |

| 009 | Fairphone 3+ FP3+ | 2020 SEP | |

| 010 | Fairphone 3 FP3 | 2019 SEP |

| N° | Gigaset ♦ Mod ♦ Code | Released | deGoogled OS |

|---|---|---|---|

| 011 | GX4 PRO MediaTek Helio G99 | 2023 JAN | |

| 012 | GX6 PRO MediaTek Dimensity 900 5G | 2023 FEB | |

| 013 | GX4 MediaTek Helio G99 | 2022 DEZ | |

| 014 | GX6 MediaTek Dimensity 900 5G | 2022 SEP | |

| 015 | GS5 PRO MediaTek Helio G85 | 2022 SEP | |

| 016 | GS5 senior MediaTek Helio G85 | 2022 SEP | |

| 017 | GS5 LITE MediaTek Helio G85 | 2022 SEP | |

| 018 | GS5 MediaTek Helio G85 | 2021 SEP | |

| 019 | GS4 Senior MediaTek Helio P70 | 2021 JUL | |

| 020 | GS4 MediaTek Helio P70 | 2020 OCT | |

| 021 | GS3 MediaTek Helio A25 | 2020 OCT | |

| 022 | GS290 MediaTek Helio P23 | 2019 SEP | |

| 023 | GS190 MediaTek Helio A22 | 2019 JUL | |

| 024 | GS185 Qualcomm Snapdragon 425 | 2018 FEB | |

| 025 | GS180 MediaTek MT6737M | 2018 MAI |

| N° | Google ♦ Mod ♦ Code | Released | deGoogled OS |

|---|---|---|---|

| 026 | Pixel 8a akita | 2024 May | |

| 027 | Pixel 8 Pro husky | 2023 OCT | |

| 028 | Pixel 8 shiba | 2023 OCT | |

| 029 | Pixel Fold felix | 2023 MAY | |

| 030 | Pixel Tablet tangopro | 2023 MAY | |

| 031 | Pixel 7 Pro cheetah | 2022 OCT | |

| 032 | Pixel 7 panther | 2022 OCT | |

| 033 | Pixel 7a lynx | 2022 OCT | |

| 034 | Pixel 6a bluejay | 2022 JUL | |

| 035 | Pixel 6 Pro raven | 2022 MAI | |

| 036 | Pixel 6 oriole | 2021 OKT | |

| 037 | Pixel 5a 5G barbet | 2021 AUG | |

| 038 | Pixel 5 redfin | 2020 SEP | |

| 039 | Pixel 4a 5G bramble | 2020 SEP | |

| 040 | Pixel 4a sunfish | 2020 AUG | |

| 041 | Pixel 4 XL coral | 2019 OKT | |

| 042 | Pixel 4 flame | 2019 OKT | |

| 043 | Pixel 3a XL bonito | 2019 MAI | |

| 044 | Pixel 3a sargo | 2019 MAI | |

| 045 | Pixel 3 XL crosshatch | 2018 OKT | |

| 046 | Pixel 3 blueline | 2018 OKT | |

| 047 | Pixel 2 XL taimen | 2017 OKT | |

| 048 | Pixel 2 walleye | 2017 OKT |

| N° | Motorola ♦ Mod ♦ Code | Released | deGoogled OS |

|---|---|---|---|

| 049 | Edge + (2023) XT2301-1 | 2023 MAY | |

| 050 | Moto G73 5G | 2023 JAN | |

| 051 | Moto G62 5G XT-2223-1 | 2022 JUN | |

| 052 | Moto G73 5G XT-2237-2 | 2022 JUN | |

| 053 | Edge 40 Pro XT2301-4 | 2023 APR | |

| 054 | Moto G62 5G | 2022 JUN | |

| 055 | Moto X40 XT2301-5 | 2022 DEC | |

| 056 | Moto G32 devon | 2022 AUG | |

| 057 | Moto G42 hawao | 2022 JUN | |

| 058 | Moto G52 rhode | 2022 APR | |

| 059 | Moto 5 5G kiev | 2020 DEZ | |

| 060 | Moto G 5G Plus nairo | 2020 JUL |

| N° | Nothing ♦ Mod ♦ Code | Released | deGoogled OS |

|---|---|---|---|

| 061 | Nothing Phone (2) Pong | 2023 JUL | |

| 062 | Nothing Phone (1) Spacewar | 2022 JUL |

| N° | OnePlus ♦ Mod ♦ Code | Released | deGoogled OS |

|---|---|---|---|

| 063 | OnePlus 9 Pro lemonadep | 2021 MAR | |

| 064 | OnePlus 9 lemonade | 2021 MAR | |

| 065 | OnePlus 8T kebab | 2020 OKT | |

| 066 | OnePlus 8 Pro instantnoodlep | 2020 OKT | |

| 067 | OnePlus 8 instantnoodleb | 2020 OKT | |

| 068 | OnePlus 7 Pro guacamole | 2018 OKT | |

| 069 | OnePlus 7T Pro hotdog | 2018 OKT | |

| 070 | OnePlus 7T hotdogb | 2018 OKT | |

| 071 | OnePlus 6T fajita | 2018 OKT | |

| 072 | OnePlus 6 enchilada | 2018 MAI | |

| 073 | OnePlus 5T dumpling | 2017 OKT | |

| 074 | OnePlus 5 cheeseburger | 2017 JUN | |

| 075 | OnePlus 3T A3003 | 2016 NOV | |

| 076 | OnePlus 3 A3000 | 2016 JUN |

| N° | Samsung ♦ Mod ♦ Code | Released | deGoogled OS |

|---|---|---|---|

| 077 | Galaxy A73 5G a73xq | 2022 APR | |

| 078 | Galaxy A52s 5G a52sxq | 2021 SEP | |

| 079 | Galaxy A52 4G a52q | 2021 MAR | |

| 080 | Galaxy A72 a72q | 2021 MAR | |

| 081 | Galaxy F62 f62 | 2021 FEB | |

| 082 | Galaxy M52 5G m52xq | 2021 OCT | |

| 083 | Galaxy M20 m20lte | 2019 FEB | |

| 084 | Galaxy Note10 d1 | 2019 AUG | |

| 085 | Galaxy Note10+ d2s | 2019 AUG | |

| 086 | Galaxy Note10+ 5G d2x | 2019 AUG | |

| 087 | Galaxy S10 beyondx | 2019 MAR | |

| 088 | Galaxy S10+ beyond2lte | 2019 MAR | |

| 089 | Galaxy S10e beyond0lte | 2019 MAR | |

| 090 | Galaxy Note 9 crownlte | 2018 AUG | |

| 091 | Galaxy S9 starlte | 2018 MAR | |

| 092 | Galaxy S9+ star2lte | 2018 MAR | |

| 093 | Galaxy S8 dreamlte | 2017 APR | |

| 094 | Galaxy S8+ dream2lte | 2017 APR | |

| 095 | Galaxy J4 J400F/DS | 2018 MAY | |

| 096 | Galaxy J5 530F/DS | 2017 JUN | |

| 097 | Galaxy A7 a7y17lte | 2017 JAN | |

| 098 | Galaxy A5 2017 a5y17lte | 2017 JAN | |

| 099 | Galaxy S7 herolte | 2016 MAR | |

| 100 | Galaxy S7 Edge hero2lte | 2016 MAR | |

| 101 | Galaxy S6 Edge SM-G925F zerofltexx | 2015 APR | |

| 102 | Galaxy S6 SM-G920F zeroltexx | 2015 APR | |

| 103 | Galaxy S5+ SM-G901F kccat6 | 2014 NOV | |

| 104 | Galaxy S5 Neo SM-G903F s5neolte | 2015 AUG | |

| 105 | Galaxy A3 2016 A310F a3xelte | 2015 DEZ | |

| 106 | Galaxy S5 LTE Int. klte | 2014 APR | |

| 107 | Galaxy S4 Active GT-I9295 jactivelte | 2013 JUN | |

| 108 | Galaxy S4 GT-i9505 | 2013 APR | |

| 109 | Galaxy Note 3 N9005 hlte | 2013 SEP | |

| 110 | Galaxy SIII NEO GT-I9301I | 2014 JUN | |

| 111 | Galaxy S II i9100 | 2011 APR |

| N° | Lenovo Tablet ♦ Mod ♦ Code | Released | deGoogled OS for Android Tablets |

|---|---|---|---|

| 112 | Tab M10 HD X505F QS429 | 2019 MAR | |

| 113 | Tab M10 HD X306FA P22T | 2020 NOV |

| N° | Samsung Tablet ♦ Mod ♦ Code | Released | deGoogled OS for Android Tablets |

|---|---|---|---|

| 114 | Tab A7 10.4 Wi-Fi SM-T500 gta4lwifi | 2020 SEP | |

| 115 | Tab A7 10.4 LTE SM-T505 gta4l | 2020 SEP | |

| 116 | Tab S6 Lite SM-P610 gta4xlwifi | 2020 APR | |

| 117 | Tab S5e SM-T725 gts4lv | 2019 APR | |

| 118 | Tab S5e SM-T720 gts4lvwifi | 2019 APR | |

| 119 | Tab A 10.1 Wi-Fi SM-T510 | 2019 APR | |

| 120 | Tab A 10.1 LTE SM-T515 | 2019 APR | |

| 121 | Tab A 10.5 Wi-Fi SM-T590 | 2018 AUG | |

| 122 | Tab A 10.5 Wi-Fi SM-T595 | 2018 AUG | |

| 123 | Tab S3 9.7 SM-T820 'gts3lwifi' | 2017 FEB | |

| 124 | Tab S3 9.7 SM-T825 'gts3llte' | 2017 FEB | |

| 125 | Tab S2 9.7 Wi-Fi SM-T813 'gts210vewifi' | 2016 SEP | |

| 126 | Tab A 10.1 LTE SM-T585 'gtaxllte' | 2016 MAI | |

| 127 | Tab A 10.1 WiFi SM-T580 'gtaxlwifi' | 2016 MAI | |

| 128 | Tab S2 8.0 Wi-Fi SM-T713 'gts28vewifi' | 2016 APR |

| N° | Sony ♦ Mod ♦ Code | Released | deGoogled OS |

|---|---|---|---|

| 129 | Xperia XZ3 akatsuki | 2018 AUG | |

| 130 | Xperia XZ2 akari | 2018 FEB | |

| 131 | Xperia XZ1 poplar | 2019 SEP | |

| 132 | Xperia 10 kirin | 2019 FEB | |

| 133 | Xperia XA2 pioneer | 2018 FEB | |

| 134 | Xperia XA2 Ultra discovery | 2018 FEB |

| N° | Telekom ♦ Mod ♦ Code | Released | deGoogled OS |

|---|---|---|---|

| 135 | T-Phone 5G Mobile Phone | 2022 OCT |

| N° | Teracube ♦ Mod ♦ Code | Released | deGoogled OS |

|---|---|---|---|

| 136 | Teracube 2e 2e | 2021 FEB | |

| 137 | Teracube 2e emerald | 2022 FEB |

| N° | Ulefone ♦ Mod ♦ Code | Released | deGoogled OS |

|---|---|---|---|

| 138 | Armor 8 Pro Rugged Outdoor | 2021 APR |

| N° | Unihertz ♦ Mod ♦ Code | Released | deGoogled OS |

|---|---|---|---|

| 139 | Atom L Rugged Outdoor | 2020 NOV |

| N° | Xiaomi ♦ Mod ♦ Code | Released | deGoogled OS |

|---|---|---|---|

| 140 | Mi 12 Pro zeus | 2021 DEZ | |

| 141 | Xiaomi 11 Pro mars | 2021 DEZ | |

| 142 | Xiaomi 11 Lite 5G NE lisa | 2021 OCT | |

| 143 | Xiaomi 11T Pro vili | 2021 OCT | |

| 144 | Mi 9T Pro raphael | 2021 AUG | |

| 145 | Mi 11X Pro haydn | 2021 MAY | |

| 146 | Mi 11 Lite 5G renoir | 2021 APR | |

| 147 | Xiaomi 11 venus | 2021 JAN | |

| 148 | Qin 2 | 2020 OCT | |

| 149 | Mi 10T Pro 5G apollo(n) | 2020 OKT | |

| 150 | Mi 10T 5G apollo | 2020 OKT | |

| 151 | Mi 10T Lite 5G gauguin | 2020 SEP | |

| 152 | Mi Note 10 Lite toco | 2020 MAY | |

| 153 | Mi 10 Lite 5G monet | 2020 MAY | |

| 154 | Mi 9 Lite pyxis | 2019 SEP | |

| 155 | Mi 9T Pro raphael | 2019 AUG | |

| 156 | Mi A3 laurel_sprout | 2019 JUL | |

| 157 | Mi 9T davinci | 2019 JUN | |

| 158 | Mi 9 cepheus | 2019 MAR | |

| 159 | Mi A2 jasmine_sprout | 2018 JUL | |

| 160 | Mi 8 dipper | 2018 MAI | |

| 161 | Mi Mix 2S polaris | 2018 MAR | |

| 162 | Mi A1 tissot | 2017 SEP | |

| 163 | Mi Mix 2 chiron | 2017 SEP | |

| 164 | Mi Mix 3 perseus | 2017 SEP | |

| 165 | Mi 6 sagit | 2017 APR | |

| 166 | Mi 5 gemini | 2016 APR | |

| 167 | Mi Pad 4 clover | 2018 JUN | |

| 168 | Poco X5 stone | 2023 FEB | |

| 169 | Poco X3 Pro vayu | 2020 FEB | |

| 170 | Poco X2 phoenix | 2020 FEB | |

| 171 | Poco X3 NFC surya | 2020 FEB | |

| 172 | Pocophone F1 beryllium | 2018 AUG |

| N° | Xiaomi Redmi ♦ Mod ♦ Code | Released | deGoogled OS |

|---|---|---|---|

| 173 | Redmi Note 12 5G stone | 2023 FEB | |

| 174 | Redmi Note 12 Pro Plus 5G ruby | 2022 NOV | |

| 175 | Redmi Note 10 Pro/Max sweet | 2021 MAR | |

| 176 | Redmi Note 9 merlinx | 2020 APR | |

| 177 | Redmi Note 9 Pro joyeuse | 2020 APR | |

| 178 | Redmi Note 8 / 8T ginkgo / willow | 2019 NOV | |

| 179 | Redmi Note 8 begonia | 2019 AUG | |

| 180 | Redmi Note 6 Pro tulip/twolip | 2018 SEP | |

| 181 | Redmi Note 4 mido | 2017 JAN |

| N° | Android WearOS Smartwatch ♦ Mod ♦ Code | Released | deGoogled OS |

|---|---|---|---|

| 182 | LG Watch Urbane (W150) bass 1.3" P-OLED 45.5×52.2.2 mm | 2015 OCT | |

| 183 | LG G Watch R (W110) lenok 1.3" P-OLED 49.6×40.7 mm | 2015 OCT | |

| 184 | LG G Watch (W100) dony 1.3" P-OLED 49.6×40.7 mm | 2015 OCT | |

| 185 | Huawei Watch (W1) (1.Gen) sturgeon 1.4" OLED ∅42 mm | 2015 SEP | |

| 186 | Asus Zenwatch 2 (WI501Q) sparrow 1.63" AMOLED 49.6×40.7 mm | 2015 SEP | |

| 187 | Asus Zenwatch 2 (WI502Q) wren 1.45" AMOLED 45.2×37.2 mm | 2015 SEP |

| N° | Tablet ♦ Mod ♦ Code | Released | deGoogled OS for Android Tablets |

|---|---|---|---|

| 188 | Dynalink Android TV Box wade Amlogic S905x2 | 2021 JUN | |

| 189 | Google ADT-3 Android TV Box deadpool Amlogic S905x2 | 2020 JAN |

| N° | Bliss OS for PC ♦ Modell | Released | deGoogled Android OS for PC |

|---|---|---|---|

| 190 | Fujitus Esprimo Q558 Q957 Q556/2 | 2018 MAR | |

| 191 | Dell Latitude 5290 2-in-1 Convertible Touchscreen | 2018 MAR |

Heute ist nicht alle Tage, es geht bald weiter, keine Frage o:))

Heute ist nicht alle Tage, es geht bald weiter, keine Frage o:))

Telefonnummer des Verkäufers finden

Mein  TeleGuard-ID-CQ-Code

TeleGuard-ID-CQ-Code

eBay erlaubt die direkte Angabe meiner Telefonnummer nicht in der Artikelbeschreibung, jedoch über einem Umweg (warum auch immer diese Masnahme notwendig ist). Sie finden diese bei eBay an folgender Stelle:

Wenn Sie oben rechts unter 'Angaben zum Verkäufer' Verkäufer kontaktieren und dann auf der folgenden Seite Thema auswählen, zu dem Antworten bearbeitet werden sollen die Option Sonstiges (1) wählen, sehen Sie unter Option 'Wie kann ich den Verkäufer telefonisch kontaktieren? Zum Anzeigen der Telefonnummer unten (auf den Link) klicken, d.h. auf 'Telefonummer anzeigen' klicken, wird mit den Worten 'Den Verkäufer anrufen unter Landesvorwahl … Vorwahl … … Nummer … … …' Antwort gegeben.

Den kompletten Original-Artikel stellt der ebay Kundenservice hier ➽ online zur Verfügung.

TeleGuard Secure Messenger.

TeleGuard Secure Messenger.Kostenlose Benutzung ohne Angabe einer Mobil-Telefon-Nummer. Das bedeutet keine Bindung an eine Telefonnummer und keine Erfassung von Benutzeridentifikationsdaten. Keine Speicherung von Benutzerdaten auf den Servern. Alle Server in den Rechenzentren der Schweiz. Komplexes Verschlüsselungssystem für alle übertragenen Daten unter Schweizer Datenschutzrechten und DSGVO-konform.

TeleGuard verschlüsselt jede Nachricht und alle Telefongespräche mit dem besten Verschlüsselungsalgorithmus, den es derzeit gibt: SALSA 20. Da die Server ausschließlich in der Schweiz stehen, untersteht der Betreiber Swisscows nicht den Datenschutzgesetzen der EU / USA und sie müssen keine Daten weitergeben. Aber es ist DSGVO-konform. Es werden KEINE MetaDaten und keine IP´s gespeichert. Die Nachrichten werden nur so lange gespeichert, bis sie zugestellt wurden.

TeleGuard ist mein Messenger Top-Favorit

verschlüsselte Telefon- & Videotelefonie

TeleGuard verschlüsselt jede Nachricht und alle Telefongespräche mit dem besten Verschlüsselungsalgorithmus, den es derzeit gibt: SALSA 20. Da die Server ausschließlich in der Schweiz stehen, untersteht der Betreiber Swisscows nicht den Datenschutzgesetzen der EU / USA und sie müssen keine Daten weitergeben. Aber es ist DSGVO-konform. Es werden KEINE MetaDaten und keine IP´s gespeichert. Die Nachrichten werden nur so lange gespeichert, bis sie zugestellt wurden.

Heute ist nicht alle Tage, es geht bald weiter, keine Frage o:))

Ausschluss jeglicher Sachmangelhaftung

Der Privatverkauf der Gebrauchtware erfolgt unter Ausschluss jeglicher Sachmangelhaftung. Die Haftung auf Schadenersatz wegen Verletzungen von Gesundheit, Körper oder Leben und grob fahrlässiger und/oder vorsätzlicher Verletzungen meiner Pflichten als Verkäufer bleibt davon unberührt. Gewährleistung / Garantie / Umtausch, Rückgabe oder ein Widerrufsrecht besteht nicht. Alle Angaben wurden von mir nach besten Wissen und Gewissen angefertigt. Alle Angaben ohne Gewähr. Irrtümer und Schreibfehler vorbehalten. Die von mir angefertigten Bilder, Screenshots und Bildmontagen unterliegen dem Urheberrecht; ebenso die Artikelbeschreibung. Markennamen sind eingetragene Warenzeichen der jeweiligen Eigentürmer.

Ich gewähre jedoch eine Funktions- und Übergabegarantie. Damit kann sich der Käufer darauf verlassen, dass das Unikat am Tag des Warenempfangs funktionsfähig und übereinstimmend mit der Artikelbeschreibung ist. Für Betriebssystem- und App-Bugs sind ausschließlich die jeweiligen Entwickler verantwortlich. Bedenken Sie jedoch: OS und Apps sind Open Source und werden gratis und ohne Gewähr zur Benutzung freigegeben. Sollte die Ware zum Zeitpunkt der Übergabe von der Transportperson an den Käufer defekt sein, tausche ich den Artikel um oder nehme die Sache zurück und erstatte dem Käufer den Kaufpreis. Der Käufer hat unverzüglich nach Erhalt der Ware diese noch am selben Tag zu prüfen und gegebenenfalls auftretende Mängel sofort und ohne schuldhaftes Zögern bei mir über das eBay Mailsystem anzuzeigen, um von diesem Rückgaberecht Gebrauch zu machen. Davon ausgeschlossen sind Schäden durch den Transport, wenn die Sache ordnungsgemäß und sicher nach den Empfehlungen des Transportunternehmens verpackt wurde. Dafür ist das Transportunternehmen zuständig, denn - das Bürgerliche Gesetzbuch (BGB) hält klare Regeln für den sogenannten Versendungskauf bereit: Versendet der Verkäufer auf Verlangen des Käufers die verkaufte Sache, geht das Versandrisiko auf den Käufer über, sobald der Verkäufer dem Versandlogistiker die Sache übergeben hat (§447 BGB).