ungoogled

Don't be evil

»With your permission you give us more information about you,

about your friends, and we can improve the quality of our searches.

We don’t need you to type at all.

We know where you are.

We know where you’ve been.

We can more or less know what you’re thinking about.«

Google CEO Eric Schmidt Oct 1, 2010 Interview with James Bennet (American journalist), The Atlantic

»Mit Ihrer Zustimmung geben Sie uns mehr Informationen über Sie

und Ihre Freunde und wir können die Qualität unserer Suche verbessern.

Sie müssen überhaupt nicht tippen.

Wir wissen, wo Sie sind.

Wir wissen, wo Sie gewesen sind.

Wir können mehr oder weniger wissen, woran Sie denken.«

FEATURES

Bye Bye Motorola, Hello 'Moto by Lenovo'

Kompakt & leicht 160,6×73.5×8,3 mm, 175 g

4GB RAM, 128GB UFS 2.1 interner Speicher

6,6" OLED HD+ 90Hz 1080×2400 px

Li-Ion 5000 mAh 30W TurboPower™ charging

komplettes Originalzubehör, OVP

Private by Design

Secure Networking (Cloudflare DNS)

App-Tracker blockieren (Datura Firewall)

Trusted Agent (Panic Button)

Secure Backup (SeedVault)

Verified Boot | Relocked Bootloader

Motorola Moto G52 XT2221-1

Das Hand schmeichelende schlanke Motorola Moto G52 mit 4/128 GB hat ein klassisches Designin 'Porcelain White' mit einem 6,6-Zoll großen, 90 Hz schnelles, atemberaubendes, nahezu randloses OLED Full-HD+ 90Hz Display, das die visuelle Qualität auf die nächste Stufe durch die kontrastreichere OLED-Technik hebt. Mit seiner hohen Auflösung und außergewöhnlichen Farbgenauigkeit stellt das schnelle 90Hz OLED-Panel des Motorola Moto G52 Bilder und Videos mit unglaublichen Details und lebendigen Farbtönen dar.

Das Gehäuse hat ein etwas dickeren Kinn und einer Punch-hole sowie einem rechteckigen Kameramodul auf der Rückseite. Das Moto verfügt über Dual-Stereo-Lautsprecher sowie über einen 3,5 mm Kopfhöreranschluss. Das entschlackte Custom ROM CalyxOS auf Basis Android 14, mit re-locked Bootloader [Anm.: Ein Sicherheitsfeature, das nur sehr wenige deGoogled Smartphones haben - in erster Linie Google Pixel Devices] - lässt den Qualcomm Snapdragon 680 Prozessor und die 4 GB RAM 128GB internen Speicher seine ganze Leistungsfähigkeit ausspielen.

Für das Motorola Moto G52 sind auch noch andere sog. 'official' CustomROMs verfügbar: crDroid mit MinMicroG, LineageOS-for-micrpG von Marvin Wißfeld Team, Germany, LineageOS 20.0 von der LineageOS Android Distribution und sogar ein sog. 'unofficial' /e/OS-T (Android), Build Made in Germany. Ich habe mich für CalyxOS entschieden, weil es einerseits als einziges von den möglichen CustomRoms das Sicherheitsfeature Re-locked Bootlaoder beinhaltet und anderseits flexibel genug ist, die microG-Services zu nutzen oder es sich auf diese ganz verzichten lässt.

Verified Boot | Locked Bootloader

Verified Boot ist eine Sicherheitsfunktion, die sicher stellen will, dass der gesamte ausgeführte Code von einer vertrauenswürdigen Quelle stammt und nicht von einem Angreifer oder einer Verfälschung. Verified Boote will also verhindern, dass beispielsweise ein durch Schadsoftware wie Rootkits manipuliertes Betriebssystem ausgeführt wird. Pixel Smartphones ermöglichen den Austausch des Boot-Chain-Signaturschlüssels. Während des Flashens von GrapheneOS 11 wird der Standard-Google-Schlüssel durch den krypographierten GrapheneOS-Schlüssel ersetzt.

Die Funktion wird grundsätzlich jedem Start eines Gerät angewendet. Dort gleicht der Kerneltreiber dm-verity jeden Datenblock mit einem signierten Hash-Verzeichnis ab, um Veränderungen auszuschließen. Sobald ein gesperrter Bootloader umgangen wird, würde Verified Boot eine Änderung erkennen und den Bootvorgang unterbrechen

Verified Boot baut eine vollständige Vertrauenskette auf, angefangen von einer hardwaregeschützten Vertrauensbasis über den Bootloader bis hin zur Boot-Partition und anderen verifizierten Partitionen. Während des Bootvorgangs des Geräts verifiziert jede Stufe die Integrität und Authentizität der nächsten Stufe, bevor sie die Ausführung übergibt.

Durch das erneute Sperren des Bootloader wird ein Verified Boot sichergestellt. Das bedeutet, das nur signierte CalyxOS oder ebenfalls signierte Updates gestartet beziehungsweise installiert werden können. Nur durch das erneute Entsperren des Gerätes kann wieder ein anderes System installiert werden. Damit einher geht allerdings ein Reset, bei dem alle privaten Daten gelöscht werden.

Das Sperren des Bootloaders ist wichtig, da es einen vollständig verifizierten Bootvorgang ermöglicht. Es verhindert auch die Verwendung von fastboot zum Flashen, Formatieren oder Löschen von Partitionen. Verified Boot erkennt Änderungen an einer der Betriebssystempartitionen und verhindert das Lesen von geänderten/beschädigten Daten. Werden Änderungen erkannt, wird mit Hilfe von Fehlerkorrekturdaten versucht, die ursprünglichen Daten zu erhalten, die dann erneut überprüft werden.

Symbolbild Motorola Moto G52 'Porcelain White'

Calyx Institute

Das Calyx Institute ist eine gemeinnützige 501(c)(3) Forschungs- und Bildungsorganisatio und Technologieorganisation mit Sitz in New York, 2010 von Nicholas Merrill, Micah Anderson und Kobi Snitz gegründet, deren Aufgabe es ist, freie Datenschutzsoftware zu entwickeln, zu testen und zu verbreiten sowie die digitale Kluft zu überwinden. Derzeit bietet das Calyx Institute einen kostenlosen VPN-Dienst an, ebenso den er Instant-Messaging-Dienst Jabber und beherbergt mehrere Tor-Exit-Knoten, die Hunderte von Megabit pro Sekunde an Internet-Freiheit für das Netzwerk des Tor-Projekts bereitstellen. CalyxOS wird vom Calyx Institute entwickelt/bereitgestellt, dessen Geschichte bis ins Jahr 2004 zurückreicht. Nur kurz: Der Hauptentwickler, das Calyx Institute, wurde von Nicholas Merrill gegründet. Dieser erhielt im Jahr 2004 einen National Security Letter (NSL) aufgrund des USA PATRIOT Act. Er weigerte sich, die Daten seines damaligen Unternehmens Calyx Internet Access, welches als Internetdienstanbieter agierte, herauszugeben. Nachdem im August 2010 eine teilweise Lockerung seines Redeverbots erreicht wurde (welches Teil des NSL war), gründete Merrill das Calyx Institute als Non-Profit-Organisation. Neben CalyxOS werden beispielsweise ebenfalls ein öffentlicher VPN-Dienst, XMPP Server und Tor Exit-Nodes betrieben.

Das Team rund um CalyxOS ist prominent besetzt: Nicholas Merrill (Kläger in der Rechtssache Doe v. Ashcroft. Ausgezeichnet mit der Roger Baldwin Medal of Liberty der ACLU und dem Patriot Award des Bill of Rights Defense Committee.), Chirayu Desai (Software Engineer), Torsten Grote (Software Engineer und FreeSoftware-Aktivist); @t_grote ist auch Autor & Entwickler der FOSS-App 'Transportr' Freier Assistent für den öffentlichen Nahverkehr ohne Werbung und Tracking.

CalyxOS vs Stock Android

CalyxOS funktioniert anders als das Android, das mit den meisten Geräten geliefert wird. Hier sind einige bemerkenswerte Unterschiede.

Minimales Google: Die Teile von Android, die Ihre persönlichen Daten an Google senden, wurden alle entfernt.

Alternative App-Stores: Installieren Sie Open-Source-Apps mit F-Droid, oder installieren Sie Apps aus dem Play Store anonym mit Aurora Store.

Verbesserter Datenschutz bei der Verwendung von CalyxOS:

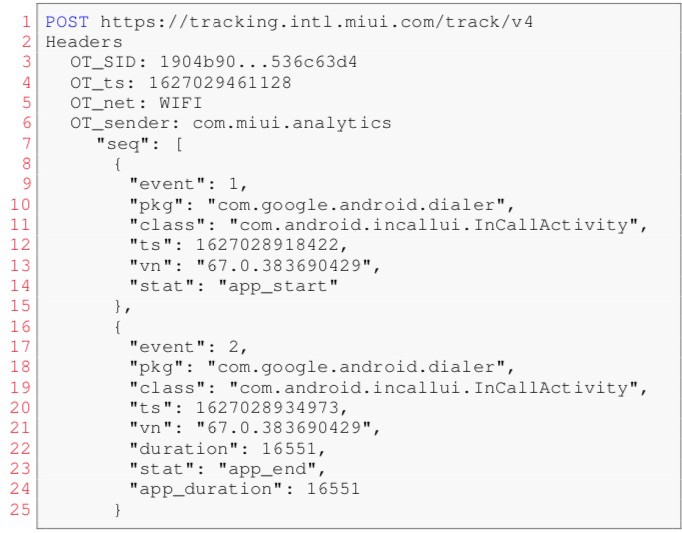

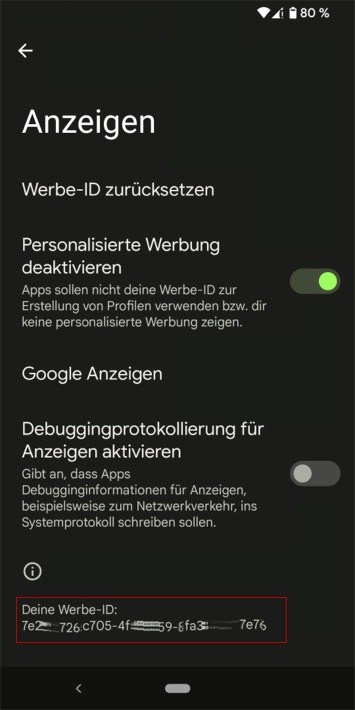

- Verhinderung von Tracking: Keine App kann Sie mithilfe der Werbekennung verfolgen, da diese bei jeder Anfrage randomisiert wird.

- Besseres Web-Browsing: Der Standard-Webbrowser (Chromium) und die Browser-Komponente, die in den meisten Apps verwendet wird, wurde geändert, um Sicherheitsverbesserungen hinzuzufügen und Werbe-Tracker zu blockieren.

- Datura Firewall: eine einfachere Möglichkeit, den Netzwerkzugang für bestimmte Anwendungen zu sperren.

- SeedVault (Backup): eine sichere Möglichkeit, das gesamtes Gerät zu sichern (auf microSD Karte, USB-Stick, NextCloud).

- Signal und Whatsapp: Wenn Sie einen Anruf tätigen, empfiehlt CalyxOS Ihnen, dies über Signal oder WhatsApp zu tun, wenn möglich. Signal und Whatsapp bieten verschlüsselte Anrufe und Videochats sowie Textnachrichten, wenn beide Parteien Signal oder beide Parteien Whatsapp verwenden.

Beschränkungen und Inkompatibilitäten: Bezahl-Apps aus dem Google Play Store funktionieren normalerweise nicht, ebenso einige kostenlose Apps wie z. B. Google Wallet

CalyxOS ist anders

als die meisten CustomROMs, insbesondere im Vergleich zu LineageOS. Was passiert beispielsweise beim Start des Gerätes? Welche Verbindungen werden initiiert, wenn die GPS-Schnittstelle aktiviert wird? Mehr Informationen weiter unten …

Klick auf die selbstangefertigten Bilder, um sie zu vergrößern.

Klick auf die selbstangefertigten Bilder, um sie zu vergrößern.

Motorola TurboPower™

Motorola TurboPower™ ist keine Motorola eigene Technologie, sondern ein Markenname für „schnelles Aufladen“. Das TurboPower Ladegerät ist ein proprietäres Qualcomm Quick Charge 3.0 (QC 3.0) Ladegerät und abwärtskompatibel zu QuickCharge™ 2.0, nur mit anderem Branding, welches auch für andere Geräte, insbesondere solche mit Qualcomm® SoC. QC3.0 ist eine Schnellladetechnologie, die ein effizientes Aufladen mit einem Wirkungsgrad > 90% für 2,5A Batterieladung von Qualcomm ®Snapdragon ® Geräten in 35 Minuten um bis zu 80% ermöglicht.

Lieferumfang

ausschließlich wie hier beschrieben und abgebildet:

Für meine Augen mutet das Motorola Moto G52 4/128 GB optisch wie wie neu an. Mit einer Vergrößerslupe oder hochauflösenden Kamera werden sich bestimmt kleinere Kratzerchen finden lassen, die jedoch beim normalen Anschauen und Benutzen nich sichtbar sind. Technisch ist das G52 tip top und läuft áuf Basis Android 14 mit wieder gesperrten Bootloader | Verified Boot.

- Motorola Moto G52 4/128GB, 6.6" Zoll OLED HD+ 90Hz, Mod. XT2221-1; Farbe: Porcelain White

- Motorola USB 33W TurboPower Fast Charger MC-332 (5V~3A, 9V~3A, 12~2.5A, 11V~3A)

- Motorola USB-C-to-USB-A Lade-/Datenkabel 33W ready

- Motorola Box (OVP mit IMEI-/Seriennummer-Etikett)

- Transparenter Silikon Rückseitenschutz (Bumper)

- Saubere und sichere Umverpackung und Versand

Der Bootloader wurde offiziell über die MOTOROLA Developer Website entsperrt, um es zu deGooglen. Das CalyxOS ermöglicht derzeit als einziges Custom ROM den Bootloader wieder zu sperren (re-locking) und ermöglicht damit ein 'verified Boot'. Bei anderen Custom ROMs wie crDroid, /e/OS, LineageOS und LineageOS-for-mirgoG muss der geöffnet bleiben. Dass ist eine außerordentliche und fanatische programmier-technische Leistung des Calyx-Teams, vor der ich meinen Hut ziehe.

Kaufabwicklung

ausschließlich über die eBay-Zahlungsabwicklung

Smartphone / Tablet

Smartphone / Tablet

Das Smartphone/Tablet wird nach Benachrichtigung über den Zahlungseingang durch eBay zum Versand vorbereitet. Das Gerät wird wie unter Lieferumfang beschrieben versendet.

DHL-Paket

DHL-Paket

Der Versand erfolgt als versichertes DHL-Paket mit Online-Sendungsverfolgung, auch an eine DHL-Packstation oder Postfiliale.

eBay-Info

eBay-Info

Nach der Übergabe des Artikels an DHL wird die DHL-Sendungsnummer bei eBay hinterlegt und der Kaufstatus auf versendet gesetzt.

Vor dem Installieren eines deGoogled Custom ROM

muss der Android-Bootloader entsperrt werden!

Android-Bootloader. Was ist was? Der Bootloader ist ein Software-Prozess, der mit als erstes gestartet wird, wenn das Gerät eingeschaltet wird. Dieser startet wiederum den sogenannten Kernel und darauf folgend das Android-Betriebssystem (ROM) und ebenso den Android-Recovery-Mode, der parallel zum Kernel läuft.

Der Bootloader ist im Normalfall herstellerseits gesperrt (geschlossen/locked), da Hersteller ihre Geräte so vor Modifizierungen schützen wollen. So kann man lediglich ROMs aufspielen kann, die vom Gerät selbst als autorisiert anerkannt werden, also beispielsweise ein Android-Update vom Hersteller. Ist ein Bootloader offen (unlocked), kann das Android-System verändert werden, indem bspw. ein Custom-ROM installiert wird. Wer den Bootloader entsperrt, verliert i. d. R. die Garantie auf das Gerät. Außerdem kann ein Android-Smartphone oder -Tablet unbrauchbar werden (Brick), wenn beim Installieren des Custom-ROM etwas nicht korrekt durchgfeführt wird.

Motorola's unlock Prozedere

Bild (c) ungoooled - Identischer SoC Qualcomm Snapdragon 680 ≊ marginaler Größen-/Gewichtsunterschied: G32 6,5" (184 g) ≊ G42 6,4" (175 g) ≊ G52 6,6" Zoll (169 g)

Motorola Moto G52

4GB RAM 128 GB GB UFS 2.1 Flash + microSDXC Slot »Porcelain White«

6,6" OLED HD+ 90Hz 1080×2400 px

Octa-Core Qualcomm® Snapdragon™ 680

Kompakte Abmessungen/Leichtgewicht:

160.6×73.5×8.3 mm, 175 g

GPS, A-GPS, LTEPP, SUPL, GLONASS, Galileo

Bluetooth® 5.0, NFC; Wi-Fi 802.11 a/b/g/n/ac, dual-band, DLNA, hotspot

4G LTE bands 1/2/3/4/5/8/13/17/18/19/20/26/28/32/34/38/39/40/41/66

Fingerprint (side-mounted), accelerometer, gyro, proximity, compass

USB Type-C 2.0, 3.5mm jack (Headset)

Li-Ion 5000 mAh 30W TurboPower™ charging

Zwei Stereo-Lautsprecher, UKW FM-Radio

Official CalyxOS-U 'stable' (Android 14)

v5.6.3 | 26.04.2024

Build 5.3.1 / 2024-01-05, Build 5.5.0 / 2024-02-05, 5.5.1-2 / 2024-03-05

CalxyOS-U steht für Upside Down Cake entsprechend Google Terminus)

Verified Boot | Relocked Bootloader

Official 'priv dev key' signed

(digitally Secure Code Signingⅈ)

Over-The-Air Update (OTA-Update) support

mit den genialen microG-Services

ausführlich weiter unten erläutert

»The full Android experience without Google Mobile Services«

Es gibt mehr Smartphones & Handys als Menschen auf der Welt.

Es gibt weit über 200 Markenhersteller und zig tausend Modelle.

Aber es gibt nur rund zwei Dutzend Smartphones,

wo der Bootloader nach dem Betriebssystemwechsel auf in Custom ROM

wieder gesperrt (re-locked) werden kann.

Eines davon ist das Motorola Moto G52.

Secure Networking Datura Firwall

Limitless Functionality

Device Security

Trusted Agent

SeedVault Secure Backup

Private Dialer

Browse without Censorship

Scramble lockscreen PIN

Panik Buton

CalyxOS is an Android mobile operating system that puts privacy and security into the hands of everyday users. Plus, proactive security recommendations and automatic updates take the guesswork out of keeping your personal data personal.

Für das Motorola Moto G52 sind auch noch andere sogg. 'official' CustomROMs verfügbar: crDroid mit MinMicroG, LineageOS-for-micrpG von Marvin Wißfeld Team, Germany, LineageOS 20.0 von der LineageOS Android Distribution und sogar ein sog. 'unofficial' /e/OS-T (Android), Build Made in Germany. Ich habe mich für CalyxOS entschieden, weil es einerseits als einziges von den möglichen CustomRoms das Sicherheitsfeature Re-locked Bootlaoder beinhaltet und anderseits flexibel genug ist, die microG-Services zu nutzen oder es sich auf diese ganz verzichten lässt.

ⅈWas ist Code Signing?

Wir leben in einer Welt, die auf Code basiert. Software durchdringt praktisch jeden Aspekt unseres Lebens, von den Dingen, die wir jeden Tag benutzen, bis hin zur kritischen Infrastruktur unserer Gesellschaft. Es gab eine Zeit, in der die Benutzer der Software, die sie heruntergeladen haben, vertrauen konnten, aber das ist heute bei weitem nicht mehr der Fall. Da Hacker immer geschickter darin werden, Malware zu verbreiten, ist es selbst für IT-Experten schwierig zu erkennen, ob die Software oder das Produkt, das sie gekauft haben, legitim ist. Hier kommt das Code Signing ins Spiel.

Code Signing ist eine kryptografische Methode, mit der Entwickler nachweisen können, dass eine Software authentisch ist. Durch das digitale Signieren von Anwendungen, Software oder eingebetteter Firmware mit einem privaten Schlüssel wird den Endbenutzern der Nachweis erbracht, dass der Code aus einer vertrauenswürdigen und legitimen Quelle stammt und seit seiner Veröffentlichung nicht manipuliert wurde. /e/ ist einer von extrem wenigen CustomROM-Entwicklern, die ihren Betriebssystemcode digital signieren und somit für mehr Sicherheit garantieren.

CalyxOS ist anders

als die meisten CustomROMs, insbesondere im Vergleich zu LineageOS, abgesehen - beim ersten Start des Gerätes, denn hier werden wie bei LineagOS

noch während des Boot-Vorgangs bzw. sobald ein Netzwerkinterface (WiFi, Mobile) verfügbar ist, folgende (DNS-)Namensauflösungen initiiert: www google .com, time.android .com, connectivitycheck.gstatic .com. Nach der Auflösung der Domainnamen in die zugehörige IP-Adresse startet das System eine Aktualisierung der (Netzwerk-)Zeit via NTP zum Server time.android.com. Unmittelbar danach erfolgt ein Connectivity- bzw. Captive-Portal-Check, um sicherzustellen, dass ein Gerät vom Access-Point bzw. Internet Service Provider nicht nur eine IP-Adresse erhalten hat, sondern tatsächlich auch Ziele im Internet erreichen kann. Zur Prüfung, ob eine Verbindung besteht, sendet Android eine Anfrage an die Adresse connectivitycheck.gstatic.com. Die Überprüfung der Konnektivität erfolgt durch eine GET-Anfrage.

Die dritte Verbindung erfolgt dann zu www.google .com und ist eine Art Fallback, wenn die unverschlüsselte HTTP-Verbindung zu connectivitycheck.gstatic .com fehlschlägt. Während der Tests erfolgte die Verbindung zu www.google .com jedes Mal, sobald der Captive-Portal-Check durchgeführt wurde. Weshalb das System Captive-Portal-Checks bei Google-Servern durchführt, begründet CalyxOS wie folgt:

Motorola Moto G52 + Captive Portal "Kuketz" Deutschland statt "Google" USA.

Klick aufs Bild, um es zu vergrößern.

Wenn wir das Argument »repressive Staaten« mal außen vor lassen, gibt es aus meiner Sicht keinen Grund, weiterhin die Google-Server für einen Captive-Portal-Check zu nutzen. Leider gibt es in CalyxOS nur die Option an oder aus. Ein alternativer Captive-Portal-Check-Server wird nicht angeboten. Aber sobald das Häkchen unter »Einstellungen -> Netzwerk & Internet -> Verbindungsprüfung« entfernt ist, nimmt CalyxOS keine Verbindungen mehr zu »www.google .com« bzw. »connectivitycheck.gstatic .com« auf. Die Entfernung des Häkchens bedeutet allerdings auch, dass Captive-Portals dann nicht (immer) zuverlässig erkannt werden können. Man muss den Captive-Portal-Check allerdings nicht vollständig deaktivieren.

Deshalb habe ich als alternativen Captive-Portal-Check-Server-Dinest captiveportal.kuketz .de installiert. Nach der Beantwortung der Anfrage durch den nginx-Webserver werden alle Informationen wie die IP-Adresse sofort verworfen und in keinem Logfile gespeichert. Google wird über diese Funktion jedenfalls keine Daten mehr bekommen.

Sofern der Nutzer microG installiert, ist das System gleich etwas gesprächiger – was natürlich nicht ungewöhnlich ist, denn microG ist eine (nicht vollständige) Nachbildung der Google-Play-Dienste. Im Gegensatz zu den Google-Play-Diensten verfolgt microG die Nutzeraktivitäten auf dem Gerät nicht und anonymisiert die Datenbertragung, so dass Google damit keine Zuordnung und Profilerstellung konstruieren kann. Weiterhin können Nutzer teilweise selbst bestimmen, welche API-Funktionen (Google Cloud Messaging, SafetyNet, das Exposure Notification Framework) sie nutzen möchten.In der Standardkonfiguration von microG nimmt das System regelmäßig Kontakt zu Google auf, um über diesen Kanal Push-Notifications (von Apps) zu empfangen. Das erfolgt über eine TCP-Verbindung zur Gegenstelle mtalk.google .com (74.125.206.188:5228) – einem Server von Google.

Der mitgelieferte Browser ist der Chromium-Fork Bromite, der bereits einen Werbe- bzw. Trackingblocker integriert hat. In der Serie »Browser-Check« von Mike kuketz schnitt der Browser insgesamt gut ab. Abgesehen von der Aktualisierung der Filterlisten initiiert der Browser beim Start keine weiteren Verbindungen – abgesehen vom Nachladen der Favicons für die mitgelieferten Favoriten/Lesezeichen. Als Standardsuchmaschine ist DuckDuckGo eingestellt. Über Einstellungen -> Suchmaschinen lässt sich dies anpassen. Anbei der Verbindungsaufbau zu www.bromite .org, um von dort die aktuelle Filterliste zu beziehen. Insgesamt weist der Browser ein unauffälliges Datensendeverhalten auf.

Der Standort eines Smartphones kann auf verschiedene Arten ermittelt werden. Die wohl wichtigsten Hilfsmittel dafür sind GPS/GLONASS, WiFi und das Mobilfunk-Netzwerk. Im Falle von GPS ermittelt das Gerät selbst seine Position durch Kommunikation mit Satelliten. Da die Bestimmung des Standorts via GPS vergleichsweise lang dauert, wird zusätzlich Assisted GPS (abgekürzt als A-GPS) eingesetzt. A-GPS ist ein System, das die Zeit bis zum ersten Fixieren eines satellitengestützten Positionierungssystems (GPS) meist deutlich verbessert – die GPS-Positionsbestimmung wird also beschleunigt. Wie funktioniert das? Bei Mobiltelefonen ist anhand der Funkzelle, in der euer Gerät eingebucht ist, der ungefähre Aufenthaltsort bereits bekannt. Via Secure-User-Plane-Location-Protokoll (SUPL) wird nun dieser ungefähre Standort an einen SUPL-Server gesendet, der anhand dieser Informationen den Suchbereich für die Satellitensignale einschränkt und somit eine schnelle GPS-Positionsbestimmung ermöglicht. Die Kommunikation mit dem SUPL-Server erfolgt via TCP/IP über das UserPlane Location Protocol. Solch einen SUPL-Server nutzen Android-Systeme, um die Ortungszeit für GNSS (GPS, GLONASS usw.) erheblich zu beschleunigen. Bei CalyxOS wird hierbei die Gegenstelle supl.google.com über Port 7275 kontaktiert.

Problematisch dabei ist allerdings, dass bei so einer Anfrage auch die personenbeziehbare IMSI-Nummer an den SUPL-Server übermittelt wird – was technisch gesehen eigentlich nicht notwendig wäre. Die Kombination der IMSI-Nummer mit den Funkzellen-IDs ermöglicht dem Betreiber eines SUPL-Servers, die relativ genaue Lokalisierung eines Nutzers, sobald das Smartphone eine SUPL-Anfrage initiiert. Das SUPL-Protokoll ist also eigentlich relativ sinnvoll, nur ist fraglich, weshalb hierbei die IMSI-Nummer übermittelt wird – und dann ausgerechnet noch an Google. Im CalyxOS wurde die Android übliche »SUPL requests« entfernt. Damit dürfte die Standortbestimmung via SUPL nun etwas datenschutzfreundlicher sein.

Zur Beschleunigung der Standortbestimmung nutzt CalyxOS neben SUPL zusätzlich PSDS-Hilfsdaten. PSDS steht für Predicted Satellite Data Service, der Informationen über die Umlaufbahnen, den Status der Satelliten, Daten über die Umweltbedingungen auf der Erde und Informationen zur Zeitanpassung liefert. Die statischen PSDS-Daten bezieht CalyxOS von der Gegenstelle »gllto.glpals.com« (Broadcom): Außer der IP-Adresse werden bei der Abfrage der sogenannten Almanache keine Informationen übermittelt. Es handelt sich um einfache GET-Anfrage, ohne Parameter.

Auch bei der microG-Variante erfolgt zur Beschleunigung der Standortbestimmung eine SUPL-Anfrage an supl.google.com – es wird ebenfalls die IMSI-Nummer an Google übermittelt. Zusätzlich erfolgt die Positionsbestimmung mittels Mozilla Location Service: "Der Mozilla Location Service (MLS) ist ein offener Dienst, mit dem Geräte ihren Standort auf der Grundlage von Netzinfrastrukturen wie Bluetooth-Beacons, Mobilfunkmasten und WiFi-Zugangspunkten bestimmen können. Dieser netzbasierte Standortdienst ergänzt satellitengestützte Navigationssysteme wie A-GPS."

Neben Informationen zum aktiven/verbundenen Mobilfunkmast werden Informationen von allen umliegenden bzw. in der Empfangsreichsweite des Smartphones befindlichen WiFi-Netzwerkinformationen ausgelesen und übermittelt. Dazu zählt bspw. die MAC-Adresse der Router, der Sendekanal und ebenfalls die Signalstärke.Auf die Standortbestimmung mittels Assisted GPS (abgekürzt als A-GPS) hat man als Nutzer wie bereits dargestellt keinen Einfluss. Auf die Standortbestimmung über microG bzw. die integrierten Location-Module schon:

Magisk - The Magic Mask for Android - is a suite of open source software for customizing Android.

Um ein Android Gerät zu deGooglen, ist ein "Rooten" nicht notwendig, ja einige CustomROM Android Distributionen warnen davor und sind erst garnicht kompatibel. 'Root' erwartet einen verantwortungsvoller Umgang, denn 'root' besitzt weitreichende Rechte und kann damit auch eine Gefahr für das System darstellen.

Aus Sicherheitsgründen ist der Root-Zugriff daher standardmäßig auf jedem Android-System deaktiviert – und das ist auch gut so. Der Root-Zugang sollte nur dann freigeschaltet werden, wenn der Benutzer mit dieser »Macht« verantwortungsvoll umgehen kann. Ansonsten kann Root zu einem Sicherheitsrisiko werden und schadhaften Apps wären Tür und Tor geöffnet. Die Gefahren von einem fahrlässigen Umgang mit Root wären unter anderem:

- Aushebeln der Sicherheitsmechanismen: Apps mit Root-Zugriff können auf jegliche Berechtigungen (Kontakte, SMS-Nachrichten, Standort usw.) bzw. Informationen auf dem Dateisystem ungehindert zugreifen und diese verändern. Dabei spielt es grundsätzlich keine Rolle, ob die App vor der Installation um Zugriffserlaubnis »gebeten« hat. Apps mit Root-Rechten hebeln den in Android integrierten Sicherheitsmechanismus bzw. das Sandbox-Prinzip aus und können, vereinfacht ausgedrückt, »tun was sie wollen«. Es ist daher von entscheidender Bedeutung nur jene Apps zu installieren, denen man auch »vertrauen« kann. Restzweifel können und sollten niemals gänzlich ausgeräumt werden. Vielmehr gilt es das Risiko so gering wie möglich zu halten.

- Modifikation des Systems: Mittels Dateimanagern oder Terminal ist der Zugriff auf geschützte bzw. systemrelevante Android-Dateien möglich. Durch das Löschen oder die Veränderung solcher Dateien kann das System unter Umständen nachhaltig beschädigt werden – eine Neuinstallation des Systems ist dann oftmals unausweichlich.

- Hardwareschäden: Ausgewählte Apps und Systemerweiterungen in Custom-ROMs ermöglichen den Zugriff auf die Hardware des Geräts. So lässt sich bspw. der CPU-Takt beeinflussen, was wiederum zur Instabilität bzw. zum kompletten Einfrieren des Systems führen kann. Bei falscher Anwendung sind solche Apps in der Lage, bleibende Hardwaredefekte auszulösen.

Der sorglose Umgang mit Root und die Installation von dubiosen Apps kann letztendlich zu einem kompletten Kontrollverlust über Ihre Daten führen. Root ist hier bei diesem Device nicht installiert, da es der Entwickler auch nicht unterstützt und nicht empfiehlt.

microG-Services

Eine free-as-in-freedom Neuimplementierung von Googles proprietären Android-Benutzeroberflächen-Anwendungen und -Bibliotheken.

Creator of the open source code: Marvin Wißfeld, Saarbrücken, Germany

microG GmsCore ist eine freie Software-Reimplementierung von Googles Play Services. Es ermöglicht Anwendungen, die proprietäre Google-APIs aufrufen, auf AOSP-basierten ROMs wie LineageOS zu laufen und fungiert als kostenloser Ersatz für die unfreien, proprietären Google Play Services (manchmal auch als der allgemeinere Begriff "GApps" bezeichnet). Es ist ein leistungsfähiges Werkzeug, um Ihre Privatsphäre und Freiheit zurückzugewinnen und gleichzeitig die Kernfunktionen von Android zu nutzen (obwohl Apps, die Sie verwenden und die diese Vorteile nutzen, möglicherweise immer noch proprietäre Bibliotheken verwenden, um mit microG zu kommunizieren, genau wie bei der Kommunikation mit den eigentlichen Google Play Services).

Mit /e/OS und der speziellen Version von microG laufen die Google-Dienste nicht im Hintergrund und laden ständig Ihre Daten und Ihren Standort auf die Google-Server hoch.

Normalerweise funktioniert Android mit den propritären 'Google Play Services' so: Wenn Sie ein Android-Gerät verwenden, ist das Betriebssystem quelloffen, aber viele der Apps hängen von den so genannten Google Play Services ab. Diese Software ist proprietär und wird von Google streng kontrolliert. Im Laufe der Zeit hat Google immer mehr Teile des offenen Betriebssystems in die geschlossenen Play Services verschoben. In der Praxis gibt es reichlich Probleme mit Google Play Services: Die meisten beliebten Apps funktionieren nicht, wenn Play Services nicht installiert ist. Google verwendet Play Services, um Daten darüber zu sammeln, wie Sie Ihr Gerät verwenden, einschließlich Standort- und Werbeverfolgung. Google kontrolliert streng, welche Anbieter die Play Services auf neuen Geräten installieren dürfen.

microG als Retter in der Not. microG ist ein Open-Source-Ersatz vom deutschen Entwickler Marvin Wißfeld, Saarbrücken, für die Google Play Services (und die zugehörige Software), der jedoch nur die nützlichen Teile enthält. Im Gegensatz zu den Play Services enthält microG zum Beispiel keine Werbung oder Standortverfolgung. Nicht alle, aber die meisten Anwendungen können problemlos mit microG ausgeführt werden, ohne dass die Play Services erforderlich sind.

microG reduziert die Batterie-, Speicher- und CPU-Nutzung und ermöglicht Ihnen, sich für bestimmte Google-Dienste zu entscheiden, wenn Sie dies wünschen. Normalerweise verwendet ein Android-Gerät WiFi- und Mobilfunkdaten von Google, um den genauen Standort zu bestimmen. microG tut dies, ohne Google zu verwenden und ohne Ihren Standort an Google zu melden (/e/OS ist so konfiguriert, dass es Standortinformationen von Mozilla verwendet). Benachrichtigung: Die meisten Chat-Apps sind auf die Play Services angewiesen, um benachrichtigt zu werden, wenn eine neue Nachricht an den Benutzer zugestellt werden soll. microG ermöglicht es Ihrem Gerät, diesen Dienst von Google ohne die vollständige Installation der Play Services zu nutzen. Im microG-Wiki können Sie den aktuellen Status der in microG implementierten Teile der Play Services nachlesen.

Es gibt drei Optionen für den Betrieb von microG

1. microG deaktiviert.

Sie können microG deaktivieren, wenn Sie das Gerät zum ersten Mal einrichten. Dies ist der 100%ige "De-Googled"-Modus, bei dem nicht versucht wird, Apps zum Laufen zu bringen, die Google-Dienste erwarten. Sie erhalten keine "Push-Benachrichtigungen" über die Google-Infrastruktur. Viele Apps verweigern die Ausführung, einige Apps wie die Google-Kamera funktionieren jedoch weiterhin. Einige Apps verbrauchen ohne Push-Benachrichtigungen von Google mehr Akku. Das Vorhandensein von microG, auch wenn es deaktiviert ist, ermöglicht die Ausführung einiger Apps, die sonst nicht funktionieren würden.

2. microG aktiviert, kein Google-Konto (Standard).

Dies ist die standardmäßige und empfohlene Option. In diesem Modus wird microG verwendet, um einige gängige Funktionen (wie z. B. Karten in einigen Anwendungen) zu implementieren, damit viele Anwendungen funktionieren, aber auf eine Weise, die viel weniger Informationen an Google weitergibt. In einigen Fällen (z. B. Standortbestimmung) werden datenschutzfreundliche Dienste anstelle von Google-Diensten verwendet, und in anderen Fällen (z. B. Push-Benachrichtigungen) werden Google-Dienste halb-anonym verwendet (nicht an eine Nutzeridentität gebunden).

3. microG aktiviert, mit einem Google-Konto.

Wenn microG aktiviert ist, haben Sie die Möglichkeit, es mit einem Google-Konto zu konfigurieren. Dadurch funktionieren einige zusätzliche Anwendungen und Dienste, wie z.B. Google Fi, aber Sie sind in Bezug auf die Google-Dienste nicht mehr halb-anonym.

microG FAQ

Wie verwendet microG mtalk.google.com?

Die Domain mtalk.google.com wird von microG verwendet, um Push-Benachrichtigungen für das Gerät zu empfangen. Signal verwendet diese Push-Benachrichtigungen zum Beispiel, um zu wissen, wann neue Nachrichten vom Signal-Server abgerufen werden müssen. Die Alternative zur Verwendung des Push-Benachrichtigungssystems von Google besteht darin, dass jede App ständig beim Server nach neuen Ereignissen sucht, was langsamer ist und zu einer schnellen Entladung der Batterie führen kann.

Einige Apps, wie Signal, achten darauf, keine sensiblen Informationen in die Push-Benachrichtigung aufzunehmen. In diesem Fall werden nur die Zeit, zu der Sie eine Nachricht erhalten haben, an Google weitergegeben, nicht aber, von wem die Nachricht stammt oder was sie enthält. Andere Anwendungen können den tatsächlichen Inhalt der Nachricht oder Metadaten in die Benachrichtigung einfügen und diese Informationen möglicherweise an Google weitergeben. Das CalyOS-Tean betrachtet die Art und Weise, wie sie microG implementiert haben, als einen Ansatz zur Schadensbegrenzung: Es ist kein 100 % perfekter Datenschutz, aber er ist sehr gut und bietet dennoch eine solide Nutzererfahrung.

Wenn Sie kein Google-Konto in microG konfiguriert haben, ist diese Verbindung halb-anonym (weitere Informationen finden Sie unter Eindeutige Identifikatoren). Wenn Sie ein Google-Konto mit microG konfiguriert haben, werden Ihre Kontoinformationen mit jeder Push-Benachrichtigung verknüpft.

microG ist deaktiviert: Es werden keine Informationen an einen Server gesendet.

microG aktiviert: Ihre IP-Adresse und Informationen zum Gerätemodell werden an Google gesendet (siehe Unique Identifiers), wenn microG sich zum ersten Mal bei Google registriert. Ähnliche Informationen werden für Standortdienste an Mozilla gesendet (siehe Standortdatenschutz). Die Werbe-ID von Google ist vollständig deaktiviert. Ihr Gerät empfängt Push-Benachrichtigungen von Google-Servern.

microG aktiviert, mit einem Google-Konto: Der Name Ihres Google-Kontos wird an Google gesendet, wenn microG sich zum ersten Mal bei Google-Diensten registriert. Wie sieht das Standard-Android im Vergleich dazu aus? Alles wird aufgezeichnet. In einer Studie haben Android-Telefone innerhalb von 24 Stunden 340 Mal Standortdaten an Google gesendet. Eine andere Studie der Universität Edinburgh zeigte, dass ein typisches Standard-Android-Gerät bereits nach dem Auspacken ein hohes Maß an Informationen an zahlreiche Datenbroker sendet.

Ist microG ein Sicherheitsrisiko in /e/OS, weil es Signatur-Spoofing erfordert? Die kurze Antwort lautet: Nein. Die lange Antwort: microG erfordert in der Tat etwas, das "signature spoofing" genannt wird. Dabei handelt es sich um die Fähigkeit eines Programms, die Codesignatur eines anderen zu fälschen. Dies wird von microG benötigt, um sich als Google Play Services auszugeben (da die meisten Apps den Teil der Play Services in die App selbst einbetten). Der microG-Standardpatch für Android zur Unterstützung von Signatur-Spoofing erlaubt dies einfach nach dem Motto "Alles oder nichts". Wir haben stattdessen den Anwendungsbereich stark eingeschränkt, so dass es nur für eine Signatur, für ein Programm, microG, erlaubt ist. Für weitere technische Informationen siehe microG Website.

Apps by CalyxOS powered by Calyx-Institute

Die vorinstallierten Apps im CalayxOS

App-Kompatibilität. Viele bestehende Apps erwarten, dass die Google Play Services installiert sind, damit die App richtig funktioniert. Das ist ein Problem, denn die Play Services sind proprietär und geben eine Menge Daten an Google weiter, wenn Sie sie nutzen. Der Ansatz, den CalyxOS verfolgt, ist die Verwendung von microG, einem Open-Source-Ersatz für viele der von Play Services bereitgestellten Dienste und Bibliotheken.

- microG deaktiviert: Dies ist der 100%ige De-Googled-Modus, bei dem nicht versucht wird, Apps zum Laufen zu bringen, die Google-Dienste erwarten. Einige Apps verbrauchen ohne Push-Benachrichtigungen von Google mehr Akku. Das Vorhandensein von microG, auch wenn es deaktiviert ist, ermöglicht die Nutzung einiger Apps, die sonst nicht funktionieren würden.

- microG aktiviert, Push-Benachrichtigungen deaktiviert: In diesem Modus wird microG verwendet, um die erforderlichen Bibliotheken zu implementieren, damit viele Anwendungen funktionieren, aber auf eine Weise, die keine Informationen an Google sendet. In einigen Fällen (z. B. Standortbestimmung) werden anstelle von Google-Diensten Dienste verwendet, die die Privatsphäre respektieren.

- microG aktiviert, Push-Benachrichtigungen aktiviert: Dies ist die Standardeinstellung für CalyxOS. Dies ist identisch mit der obigen Option, mit einer kleinen Änderung - für Push-Benachrichtigungen werden Google-Dienste halb-anonym verwendet (nicht an eine Benutzeridentität gebunden).

- microG mit Google-Konto: Wenn microG aktiviert ist, haben Sie die Möglichkeit, es mit einem Google-Konto zu konfigurieren. Dadurch funktionieren einige zusätzliche Apps und Dienste, wie z. B. Google Fi, aber Sie sind in Bezug auf Google-Dienste nicht mehr halb-anonym.

CalxyOS Homecreen

Alle von CalxyOS vorinstallierten Apps

Moto Boot Homescreen

CalxyOS Android 14

Da lacht der Android: CalayxOS kommt im werksseitigen Auslieferungszustand ganz ohne die Programme von Google aus. Die CalayxOS-Nutzer erhalten eine umfangreiche App-Suite eigenentwickelter und modifizierter FOSS eApps, mit dem sich das Smartphone sofort als solches nutzen lässt. Dies sind:

Aurora Store ist ein alternativer Client zum standardmäßigen Google Play Store. Er verwendet denselben Standardkatalog von Apps und installiert Apps direkt von den Google-Servern.

Aurora Store ist ein alternativer Client zum standardmäßigen Google Play Store. Er verwendet denselben Standardkatalog von Apps und installiert Apps direkt von den Google-Servern.

- Standardmäßig greift Aurora Store anonym auf den Google-App-Katalog zu.

- Wenn Sie kostenpflichtige Apps installieren möchten oder der anonyme Modus nicht funktioniert, können Sie in den Aurora Store-Einstellungen zusätzlich Ihre Google-Kontodaten eingeben (kostenpflichtige Apps funktionieren nicht immer).

- CalyxOS gibt dem Aurora Store besondere Privilegien, so dass App-Updates automatisch installiert werden können. Neue App-Installationen und -Deinstallationen müssen weiterhin wie gewohnt bestätigt werden.

F-Droid Basic ist der bevorzugte App-Store für CalyxOS. Alle in F-Droid verfügbaren Apps sind kostenlose und quelloffene Software und enthalten keine Tracker oder Werbung.

F-Droid Basic ist der bevorzugte App-Store für CalyxOS. Alle in F-Droid verfügbaren Apps sind kostenlose und quelloffene Software und enthalten keine Tracker oder Werbung.

- Installieren Sie freie Software-Android-Apps

- Zusätzlich zu der standardmäßigen F-Droid-Quelle für Apps (auch "Repository" genannt) enthält CalyxOS eine Quelle für CalyxOS-Apps, die es uns ermöglicht, bei Bedarf Out-of-Band-Updates für verschiedene Apps zu veröffentlichen.

Datura (Egress Firewall) ermöglicht eine fein abgestufte Kontrolle der Netzwerkberechtigungen für jede Anwendung. Wenn Sie CalyxOS zum ersten Mal herunterladen, erlauben viele der Anwendungen standardmäßig den Zugriff auf das Netzwerk.

Datura (Egress Firewall) ermöglicht eine fein abgestufte Kontrolle der Netzwerkberechtigungen für jede Anwendung. Wenn Sie CalyxOS zum ersten Mal herunterladen, erlauben viele der Anwendungen standardmäßig den Zugriff auf das Netzwerk.

In Datura sehen Sie eine Liste aller Ihrer heruntergeladenen Anwendungen und Systemanwendungen. Unter jeder Anwendung können Sie festlegen, ob der Zugriff auf das Netzwerk über Hintergrundnetzwerkdienste, Wi-Fi-Daten, mobile Daten oder VPN-Daten erfolgen soll.

Mit dem blauen Kippschalter neben dem Anwendungsnamen können Sie alle diese Funktionen gleichzeitig ein- oder ausschalten. Sie können aber auch das Dropdown-Menü unter jeder Anwendung öffnen, um die verschiedenen Netzwerkberechtigungen einzeln zu steuern.

Mit Datura können Sie genau steuern, wie die einzelnen Anwendungen auf das Netzwerk zugreifen können.

- Netzwerkzugriff für eine App komplett sperren

- Blockieren des Netzwerkzugriffs im Hintergrund für eine App

- Wi-Fi für eine App sperren, Mobile Daten für eine App sperren, VPN für eine App sperren

SeedVault (Secure Backups) ermöglicht es Ihnen, Ihre persönlichen Daten im Smartphone sicher zu sichern. Alle Backups werden verschlüsselt und auf dem Gerät entschlüsselt, so dass nur Sie die Inhalte lesen können. CalyxOS gibt SeedVault spezielle Berechtigungen, um eine vollständige Sicherung und Wiederherstellung zu ermöglichen. Dateisicherung: Dokumente, Fotos, alle Ihre Dateien werden ebenfalls gesichert.

SeedVault (Secure Backups) ermöglicht es Ihnen, Ihre persönlichen Daten im Smartphone sicher zu sichern. Alle Backups werden verschlüsselt und auf dem Gerät entschlüsselt, so dass nur Sie die Inhalte lesen können. CalyxOS gibt SeedVault spezielle Berechtigungen, um eine vollständige Sicherung und Wiederherstellung zu ermöglichen. Dateisicherung: Dokumente, Fotos, alle Ihre Dateien werden ebenfalls gesichert.

Um SeedVault zu öffnen, wischt man den Startbildschirm nach oben, um eine Liste aller derzeit heruntergeladenen Apps anzuzeigt zu bekommen. Nun öffnet man die App, die als "Backup" aufgeführt ist. SeedVault verlangt jetzt die Eingabe eines 12-Wörter-Wiederherstellungscodes, um Daten wiederherzustellen. Dies dient zum Schutz - nur Sie selbst sollten auf die Sicherungsdaten zugreifen können. Tipp: Schreiben Sie den 12-Wörter-Wiederherstellungscode an einem sicheren Ort auf, um sicherzustellen, dass Sie später darauf zugreifen können.

Seedvault ist in CalyxOS integriert und bietet native Backups, die auf dem Client der Wahl des Benutzers gesichert werden können - WebDAV (über DAVx5), Nextcloud (nicht empfohlen) oder ein USB-Laufwerk (empfohlen). Kein anderer Backup-/Sync-Client kann dies unter CalyxOS tun. Auf Stock-Android ist die einzige Option die Sicherung auf Google und auf iOS nur iCloud.

CalyxOS Phone Dialer hat eine optionale Unterstützung für Signal- und WhatsApp-Anrufe eingebaut. Die Option Signal wird immer angezeigt, und Sie können einen Signal-Anruf tätigen, wenn der Kontakt Signal hat. Die de-aktivierbare WhatsApp-Option wird nur angezeigt, wenn Sie WhatsApp installiert haben, und Sie können einen WhatsApp-Anruf tätigen, wenn der Kontakt über WhatsApp verfügt. Der Phone Dialer unterstützt die Funktion "Sensible Nummern", bei der Anrufe an Notrufnummern für häusliche Gewalt, Kindesmissbrauch oder Selbstmord-Hotlines nicht im Anrufprotokoll aufgezeichnet werden. Diese Nummern sind auch über den Menüeintrag "Helplines" verfügbar.

CalyxOS Phone Dialer hat eine optionale Unterstützung für Signal- und WhatsApp-Anrufe eingebaut. Die Option Signal wird immer angezeigt, und Sie können einen Signal-Anruf tätigen, wenn der Kontakt Signal hat. Die de-aktivierbare WhatsApp-Option wird nur angezeigt, wenn Sie WhatsApp installiert haben, und Sie können einen WhatsApp-Anruf tätigen, wenn der Kontakt über WhatsApp verfügt. Der Phone Dialer unterstützt die Funktion "Sensible Nummern", bei der Anrufe an Notrufnummern für häusliche Gewalt, Kindesmissbrauch oder Selbstmord-Hotlines nicht im Anrufprotokoll aufgezeichnet werden. Diese Nummern sind auch über den Menüeintrag "Helplines" verfügbar.

CalyxOS Chromium-Browser ist eine solide Basis von Datenschutz- und Sicherheitsverbesserungen im Vergleich zu Chromium (und damit auch zu Google Chrome) zu bieten, während die meisten Websites und WebView-basierten Anwendungen weiterhin wie erwartet funktionieren. Dies wird erreicht, indem ausgewählte Änderungen von Cromite (und davor Bromite) verwendet werden. Einige dieser Änderungen umfassen die Deaktivierung von aufdringlichen Funktionen und Analysen, während andere zusätzliche Website-Einstellungen zur Anpassung von Funktionen wie WebGL und WebRTC bieten, die manchmal notwendig sind, aber bei aktiviertem Fingerprinting oder Identifizierung helfen können. Es wird der Legacy-Werbeblocker von Bromite/Cromite eingesetzt, um einen angemessenen Schutz vor den schlimmsten Arten von Werbung zu bieten. Sie können diese Funktionen in den Einstellungen finden und anpassen. Im Vergleich zu Google Chrome werden Ihnen einige Dinge sofort auffallen:

CalyxOS Chromium-Browser ist eine solide Basis von Datenschutz- und Sicherheitsverbesserungen im Vergleich zu Chromium (und damit auch zu Google Chrome) zu bieten, während die meisten Websites und WebView-basierten Anwendungen weiterhin wie erwartet funktionieren. Dies wird erreicht, indem ausgewählte Änderungen von Cromite (und davor Bromite) verwendet werden. Einige dieser Änderungen umfassen die Deaktivierung von aufdringlichen Funktionen und Analysen, während andere zusätzliche Website-Einstellungen zur Anpassung von Funktionen wie WebGL und WebRTC bieten, die manchmal notwendig sind, aber bei aktiviertem Fingerprinting oder Identifizierung helfen können. Es wird der Legacy-Werbeblocker von Bromite/Cromite eingesetzt, um einen angemessenen Schutz vor den schlimmsten Arten von Werbung zu bieten. Sie können diese Funktionen in den Einstellungen finden und anpassen. Im Vergleich zu Google Chrome werden Ihnen einige Dinge sofort auffallen:

- CalyxOS Chromium fordert Sie nicht auf, sich anzumelden.

- CalyxOS Chromium fordert Sie nicht auf, verwirrende und irreführende „Datenschutz-Sandbox“-Einstellungen vorzunehmen.

- CalyxOS Chromium füllt seine neue Registerkarte nicht mit unaufgeforderten Website-Vorschlägen.

![]() In CalyxOS wurden die proprietären Teile des Android-Betriebssystems, die von Google Play Services abhängen, durch die Open-Source-Alternative namens „microG“ ersetzt. microG ist ein Open-Source-Ersatz für Google Play Services (und die zugehörige Software), enthält aber nur die nützlichen Teile. Im Gegensatz zu den Play Services enthält microG zum Beispiel keine Werbung oder Standortverfolgung. Es gibt viele Probleme mit Google Play Services, wenn man ein benutzerdefiniertes Betriebssystem verwendet und versucht, die Privatsphäre zu maximieren. Die meisten beliebten Apps funktionieren nicht, wenn Play Services nicht installiert ist. Google verwendet Play Services, um Daten darüber zu sammeln, wie Sie Ihr Gerät verwenden, einschließlich Standort- und Werbeverfolgung. Google kontrolliert streng, welche Anbieter die Play Services auf neuen Geräten installieren dürfen. Merkmale von microG:

In CalyxOS wurden die proprietären Teile des Android-Betriebssystems, die von Google Play Services abhängen, durch die Open-Source-Alternative namens „microG“ ersetzt. microG ist ein Open-Source-Ersatz für Google Play Services (und die zugehörige Software), enthält aber nur die nützlichen Teile. Im Gegensatz zu den Play Services enthält microG zum Beispiel keine Werbung oder Standortverfolgung. Es gibt viele Probleme mit Google Play Services, wenn man ein benutzerdefiniertes Betriebssystem verwendet und versucht, die Privatsphäre zu maximieren. Die meisten beliebten Apps funktionieren nicht, wenn Play Services nicht installiert ist. Google verwendet Play Services, um Daten darüber zu sammeln, wie Sie Ihr Gerät verwenden, einschließlich Standort- und Werbeverfolgung. Google kontrolliert streng, welche Anbieter die Play Services auf neuen Geräten installieren dürfen. Merkmale von microG:

- Reduziert die Batterie-, Speicher- und CPU-Nutzung.

- Ermöglicht es Ihnen, sich für bestimmte Google-Dienste anzumelden, wenn Sie dies wünschen.

- Standort: Normalerweise verwendet ein Android-Gerät WiFi- und Mobilfunkdaten von Google, um den genauen Standort zu bestimmen. microG tut dies, ohne Google zu verwenden und ohne Ihren Standort an Google zu melden (CalyxOS ist so konfiguriert, dass es Standortinformationen von Mozilla verwendet).

- Benachrichtigung: Die meisten Chat-Apps sind auf die Play Services angewiesen, um benachrichtigt zu werden, wenn eine neue Nachricht an den Benutzer zugestellt werden soll. microG ermöglicht es Ihrem Gerät, diesen Dienst von Google ohne die vollständige Installation der Play Services zu nutzen.

CalyxOS wird nicht mit Google Camera und Google Photos ausgeliefert, die im Basis-Android enthalten sind. Das CalyxOS-Team hat so viel von Googles Software wie möglich aus CalyxOS entfernt. Einige Benutzer möchten jedoch vielleicht die Fotoanwendungen von Google verwenden, um die Hardware ihres Geräts optimal zu nutzen. So erhalten Sie Google Photos und Google Camera: Öffnen Sie den Aurora Store

CalyxOS wird nicht mit Google Camera und Google Photos ausgeliefert, die im Basis-Android enthalten sind. Das CalyxOS-Team hat so viel von Googles Software wie möglich aus CalyxOS entfernt. Einige Benutzer möchten jedoch vielleicht die Fotoanwendungen von Google verwenden, um die Hardware ihres Geräts optimal zu nutzen. So erhalten Sie Google Photos und Google Camera: Öffnen Sie den Aurora Store

Suchen Sie nach den Anwendungen Google Fotos und Google Kamera und laden Sie sie herunter Bevor Sie eine der beiden Anwendungen öffnen, öffnen Sie die Firewall-App. Die Firewall-App ermöglicht eine detaillierte Kontrolle über die Netzwerkberechtigungen der Anwendungen. Deaktivieren Sie unter den Anwendungen Google Fotos und Google Kamera den gesamten Netzwerkzugriff.

Stellt die Verwendung von Google Fotos und Google Kamera ein Datenschutzproblem dar? Da die Datura Firewall den Netzwerkzugriff dieser Anwendungen blockiert, ist ein Großteil der Bedenken ausgeräumt. Allerdings sind diese Anwendungen nicht quelloffen. Entwickler und Nutzer sind nicht darüber informiert, welche Daten diese Anwendungen sammeln, wie sie gesammelt werden, wohin sie gehen oder an wen sie weitergegeben werden.

und andere mehr …

und andere mehr …

Tracker-free Apps

Tracker-free Apps

Empfehlenswerte Apps - kein Tracking, keine Werbung.

Magic Earth

Navigation & Karte

GPS Navigation, Offline-Karten und Verkehrsinfos. Findet die beste Route zum Ziel auch ohne Internetkontakt. Magic Erath nutzt OpenstreetMap Karten und eine effiziente Sucheroutine, um eine optimale Route Auto, Fahrrad zu Fuss und öffentlichen Verkehrsmitteln zu bieten.

Der Anbieter General Magic verspricht: Wir verfolgen ihre Aktivitäten nicht, erstellen kein Profil, handeln nicht mit ihren Daten.

OsmAnd~

Globale Karten- & Navigation-App

OsmAnd+, eine Landkarten- und Navigationsanwendung, basierend auf dem gratis, globalen, qualitativ hochwertigen Kartenmaterial von OpenStreetMap (OSM). Alle Karten können zur Offline-Verwendung auf dem Device gespeichert werden. Mittels GPS kann OsmAnd~ auch navigieren (optische Richtungsanzeige und Sprachansagen), mit Auto-, Fahrrad- oder Fußgängermodus. Alle Grundfunktionen funktionieren sowohl mit als auch ohne Internetzugang (offline)

Organic Maps

Wandern, Radfahren, Offline GPS-Navi

Organic Maps ist eine kostenlose Offline-Karten-App für für Reisende, Touristen, Wanderer, Autofahrer und Radfahrer, die OpenStreetMap-Daten basiert. Organic Maps ist heutzutage eine der wenigen Anwendungen, die 100% der Funktionen ohne aktive Internetverbindung unterstützt. Keine: Werbung, Tracking, Datenerfassung, E-Mail-Spam, Crapware. Kein "Telefonieren nach Hause". Keine Pestizide, Rein organisch!

GMaps WV

WebView-Wrapper für die Nutzung von Google Maps - ohne Tracker.

GMaps WV ist ein eingeschränkter WebView-Wrapper für die Nutzung von Google Maps (wenn OpenStreetMap nicht ausreicht), ohne Ihr Gerät zu enthüllen. Löscht private Daten beim Schließen; Blockiert den Zugang zu Google-Trackern und anderen Ressourcen Dritter; Begrenzt alle Netzwerkanfragen auf HTTPS; Ermöglicht das Umschalten der Standortberechtigung. Die Navigation ist nicht verfügbar, nur die Liste der Abbiegehinweise.

GPS Test

GPS- und Sensorinformationen

Mit dieser App können Sie den GPS-Empfang in Ihrer Nähe überprüfen und die AGPS-Daten für schnellere Fixzeiten aktualisieren, während Sie andere GPS- und Sensordaten anzeigen können. Die App fungiert als zentrale Anlaufstelle für die Anzeige: Ihre Höhe, genaue UTC plus Ortszeit, Ihr Kompasskurs, die Mondphase und die Tageslichtstunden. Es unterstützt GPS-, GLONASS-, GALILEO-, SBAS-, BEIDOU- und QZSS-Satelliten. Der Anbieter General Magic verspricht: Wir verfolgen ihre Aktivitäten nicht, erstellen kein Profil, handeln nicht mit ihren Daten.

GPSTest

GPS-/ GNSS-Fähigkeiten testen

GGPSTest zeigt Echtzeitinformationen zu Satelliten in Sichtweite Ihres Geräts an. GPSTest kann Benutzern auch dabei helfen, zu verstehen, warum ihr GPS/GNSS funktioniert oder nicht funktioniert.

GLONASS-Satelliten werden in der Himmelsansicht als Quadrate angezeigt, U.S. NAVSTAR-Satelliten als Kreise, Galileo-, QZSS- und SBAS-Satelliten als Dreiecke, und BeiDou-Satelliten als Fünfecke dargestellt.

Newpipe

Schlanke FOSS YouTube-Oberfläche

NewPipe verwendet keine Bibliotheken des Google-Frameworks oder der YouTube-API. Es analysiert die Website, um die benötigten Infos zu erlangen. Aus diesem Grund kann die App ohne die Google Services verwendet werden. Ebenso wird kein YouTube-Konto für NewPipe benötigt und es ist FLOSS (Freie Software / Open-Source-Software).

Die datenschutzfreundliche NewPipe App ermöglicht das ursprüngliche YouTube-Erlebnis ohne lästige Werbung und fragwürdige Berechtigungen.

FairEmail

Privacy oriented E-Mail-Client

FairEmail ist 100 % quelloffen, ohne Analytiktracker, ohne Nachverfolgung und ein reiner E-Mail-Client, Sie müssen also Ihre eigene E-Mail-Adresse mitbringen, z. B. Outlook, Yahoo oder andere. Diese App startet einen Dienst im Vordergrund mit einer Benachrichtigung in der Statusleiste mit niedriger Priorität, damit Sie keine neuen E-Mails mehr verpassen. FairEmail ist bewusst minimalistisch gestaltet, damit Sie sich auf das Lesen und Schreiben von Nachrichten konzentrieren können.

Find My Device (FMD)

Samrtphone aus der Ferne orten

Smartphone verlegt oder verloren? Ohne Google Services mit GPS oder Mobilfunkzelle orten, und - Gerät sperren, klingeln lassen, Bilder mit der Kamera machen und die Umgebung des Geräts sehen, Gerät auf Werkseinstellungen zurücksetzen.

Sie können FMD (und damit ihr Gerät) entweder per SMS oder über FMD Server steuern. Sende einen Befehl (z.B. 'fmd ring') und das gerät wird ihn ausführen.

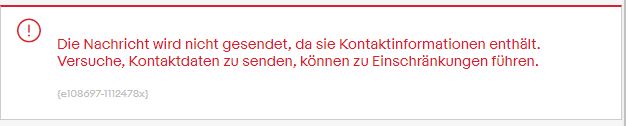

WhatsApp Web To Go

Client für WhatsApp Web

Mit WhatsApp Web To Go lässt sich WhatsApp Web auf dem Smartphone / Tablet nutzen. Die App unterstützt das Verschicken von Bildern, Videos und Audio über eine übersichtliche Oberfläche - gratis und ohne Werbung.

Verwenden Sie es immer dann, wenn Sie ein anderes WhatsApp-Konto über Whatsapp Web auf ihrem Telefon nutzen möchten. Wenn Sie z.B. ein berufliches und ein privates Smartphone haben, können Sie beide WhatsApp-Konten über Whatsapp Web nutzen.

Molly FOSS Messenger

Signal-Fork in gehärteter Version

Molly-FOSS enthält im Gegensatz zu Signal keine proprietären Blobs, es ist 100% frei und Open-Source

Schützt die Datenbank mit einer Passphrase-Verschlüsselung. Sperrt die App automatisch, wenn Sie eine bestimmte Zeit lang nicht anwesend sind. Schreddert sensible Daten sicher aus dem RAM. Automatische Backups auf täglicher oder wöchentlicher Basis. Unterstützt SOCKS-Proxy und Tor über Orbot.

Telegram FOSS

Client für die Messaging-Plattform Telegram.

Mehrere proprietäre Teile wurden aus dem ursprünglichen Telegram-Client entfernt, darunter Google Play Services für die Standortdienste, HockeySDK für Selbst-Updates und Push-Benachrichtigungen über Google Cloud Messaging. Die Funktion zur Standortfreigabe wurde mit OpenStreetMap wiederhergestellt. Erstellen neuer Konten in der FOSS-Version ist nicht möglich, Sie müssen ein Konto im offiziellen Telegram erstellen und sich dann im FOSS.

Find my Device

Find my Device

Um ein verloren gegangenes Android Phone wieder zu finden, braucht es kein Google Konto, keine Google Services, kein Google Find My Device oder Find My Mobile Service, et cetera pp. Find My Device (FMD) Remote-Handy-Suche über SMS-Anfragen. Die Hauptfunktion des Finders besteht darin, auf Anfrage den Standort des Smartphones zu übermitteln, auf dem es installiert ist. Er verfügt auch über eine "Tracker"-Funktion (er kann nicht ferngesteuert, sondern nur manuell aktiviert werden). Die Anwendung wurde entwickelt, um nach vermissten Personen oder gestohlenen Telefonen zu suchen. Für die Kommunikation wird SMS verwendet, da eine Internetverbindung möglicherweise nicht verfügbar ist. Kein Tracking, keine Werbung.

Free Swiss Proton Suite

Free Swiss Proton Suite

Ein Konto für alle Proton-Dienste.

Proton Mail

Mit Proton Mail, dem verschlüsselten E-Mail-Dienst mit Sitz in der Schweiz, ist deine Kommunikation Privatsache. Mit einer Registrierung Zugang zu folgenden weiteren vier Diensten:

Proton Calendar

Dein Kalender ist eine Aufzeichnung deines Lebens. Mit unserem verschlüsselten Kalender bleibt er sicher.

Proton Drive

Sichere deine Dateien mit einem verschlüsselten Cloud-Speicher, der dir die Kontrolle über deine Daten gibt.

Proton Pass

Proton Pass schützt deine Passwörter und Identität mit Ende-zu-Ende-Verschlüsselung.

Proton VPN

Dein Tor zur Online-Freiheit. Zugriff auf blockierte Inhalte und privates Surfen. Drei Server-Standorte i.d. Free-Version

Weitere empfehlenswerte FOSS-Apps

Weitere empfehlenswerte FOSS-Apps

Kein Tracking, keine Werbung.

AirGuard - AirTag protection. Schützen Sie sich vor Apples Find My Tracking. Mit AirGuard erhalten Sie den Anti-Tracking-Schutz, den Sie verdienen! Die App scannt regelmäßig Ihre Umgebung nach potenziellen Ortungsgeräten, wie AirTags oder anderen Find My-Geräten.

Rethink: DNS + Firewall + VPN. Firewall-Apps, WireGuard VPN verwenden, Netzwerk überwachen, Malware blockieren, DNS ändern. Open Source und frei von Trackern. Verbindet sich mit mehreren WireGuard VPNs Ihrer Wahl. Zeigt die Netzwerkaktivität installierter Apps an und ermöglicht es Ihnen, diese zu deaktivieren, zu deinstallieren oder eine Firewall einzurichten. Erste Verteidigungslinie gegen Spyware, Ransomware und Malware, die persönliche Daten stehlen und Konten übernehmen. Schützt vor DNS-Manipulationen, die typischerweise zur Zensur von Websites, sozialen Medien und Messaging-Apps eingesetzt werden.

PCAPdroid - Netzwerk Monitor und Traffc Dump Tool. PCAPdroid ist eine datenschutzfreundliche App, mit der Sie die von anderen Apps auf Ihrem Gerät hergestellten Verbindungen verfolgen und analysieren können. Es ermöglicht Ihnen auch, einen PCAP-Dump des Datenverkehrs zu exportieren, HTTP zu untersuchen, TLS-Datenverkehr zu entschlüsseln und vieles mehr. PCAPdroid simuliert ein VPN, um den Netzwerkverkehr ohne Root abzufangen. Es wird kein Remote-VPN-Server verwendet, sondern die Daten werden lokal auf dem Gerät verarbeitet.

Fossify App Suite. Entdecken Sie eine Sammlung einfacher, quelloffener Apps, die ohne Werbung und unnötige Berechtigungen entwickelt wurden. Passen Sie Ihr Erlebnis mit einer Reihe von Farben an. Fossify ist eine Abspaltung (Fork) der legendären @SimpleMobileTools, die der Entwickler Tibor Kaputa in 2023 an ein Marketing Unternehmen veräußert hat.

F-Droid Store. Ein Stöbern im F-Droid Store bringt einige interessante, professionale Apps zum Vorschein. Da der Store nur etwas mehr als 4.000 Apps beherbergt, ist ein Finden bei weitem nicht so schwierig wie im Google Play-Store (um die 2,36 Millionen Apps).

Swisscows Search. Anonyme Schweizer Suchmaschine mit eigenem Suchindex. Swisscows ist die europäische Antwort auf Google & Co. - ohen Daten-Tracking. Neben dem schnellen Finden von Antworten legt die Antwortmaschine Swisscows auch viel wert auf Ihre Privatsphäre und den Datenschutz. So stehen alle Server in der Schweiz und es wird darauf verzichtet, Ihre Suchanfragen, Ihre IP-Adresse und Ihre persönlichen Angaben zu speichern und auszuwerten. Ein weiterer Vorteil ist, dass anstößige, obszöne, "nicht stubenreine" Inhalte erst gar nicht indiziert werden, sodass mit der Suchmaschine auch keine "Sinnenfreude" spendende Inhalte gefunden werden können. Somit kann die Suchmaschine auch als familienfreundlich bezeichnet werden.

TeleGuard. Keine Bindung an eine Telefonnummer und keine Erfassung von Benutzeridentifikationsdaten. Der Schweizer TeleGuard Messenger verschlüsselt jede Nachricht und alle Telefongespräche mit dem besten Verschlüsselungsalgorithmus, den es derzeit gibt: SALSA 20. Da die Server ausschließlich in der Schweiz stehen, untersteht der Betreiber Swisscows nicht den Datenschutzgesetzen der EU / USA und sie müssen keine Daten weitergeben. Aber es ist DSGVO-konform. Es werden keine MetaDaten und keine IP´s gespeichert. Die Nachrichten werden nur so lange gespeichert, bis sie zugestellt wurden, also nur wenige Sekunden. Über TeleGuard IP-Telefonie kann man sogar in alle Fest- und Mobilnetze weltweit telefonieren, und das anonym, d.h. es wird die eigene Telefonnummer nicht angezeigt, sondern eine Pseudonummer! Meine persönliche TeleGuard-ID lautet UNGOOGLED

εxodus Privacy

Drum prüfe, wer sich ewig bindet!

Prüfen Sie Apps vor der Installation auf ihrem Samrtphone und Tabelet auf mögliche "unerwünschte Tätigkeiten"."

Exodus Privacy analysiert die Datenschutzbedenken in Android-Anwendungen. εxodus - die Datenschutz-Audit-Plattform für Android-Apps. Es sucht nach eingebetteten Trackern und listet sie auf. Ein Bericht enthält auch eine Liste der Berechtigungen, die die Anwendung für den Betrieb auf Ihrem Smartphone benötigt. Einige dieser Berechtigungen sind als gefährlich eingestuft. Das bedeutet, dass die Anwendung aus der Sicht von Google mit dieser Berechtigung schlechte Dinge tun kann. εxodus verwendet die Google-Berechtigungsklassifizierung.

Ein Tracker ist eine Software, die dazu dient, Daten über Sie oder Ihr Verhalten zu sammeln. In gewisser Weise sind die Berichte von εxodus eine Möglichkeit, zu erfahren, was die Zutaten des Kuchens sind, den Sie essen. εxodus dekompiliert keine Anwendungen, seine Analysetechnik ist völlig legal.

εxodus hat einige Aufklärungsartikel verfasst, um Smartphone-Nutzer über Tracker und Berechtigungen zu informieren und ihnen einige Werkzeuge an die Hand zu geben, mit denen sie ihre Privatsphäre besser verwalten können. Sie können sie auf der Seite "Besser verstehen" der εxodus-Plattform lesen.

εxodus Privacy ist eine französische (Gesetz von 1901) gemeinnützige Organisation, die von Hacktivisten geleitet, die die Privatsphäre überall schützen wollen.

Apropos Cameras

Kamera mit Smartphone, statt Smartphone mit Kamera?

Starke Smartphone-Hardware wurde schon immer über den Prozessor nebst Grafikeinheit (SoC), gegenwärtig noch mehr über Kameraequipment definiert. Je mehr Kameralinsen vorne und besonders auf der Hinterseite, desto besser. Je höher die theoretisch mögliche Auflösung, also je mehr Pixels, desto besser - so eine gängige Vorstellung. Die Gerätehersteller übertreffen sich gegenseitig mit teils fadenscheinigen technischen Angaben und Funktionen der Kamera-App. Tatsächlich gibt es im Bereich der Kameras gewaltige qualitative Unterschiede - bis hin zu Kameraatrappen (Fakes). BesonVders die Kamera-SoftVware ist für sehr gute Bildergebnisse verantwortlich. Die Hersteller investieren Millionen Euro in deren Entwicklung, um dem 'normalen' Smartphonebenutzer das Gefühl zu geben, er könne automatsich und kinderleicht zum Fotoprofi werden.

Klicken Sie auf die nachfolgenden Schaltflächen Camera um mehr zu lesen

Kostenpflichtige und kostenlose Varianten von Camera FV-5 können auch ohne Google Play-Store via Aurora Store heruntergeladen und installiert werden. Für die Kauf-Apps wird eine Google-Anmeldung nötig! Und das auf einem deGoogled iodéOS? Bitte nicht(!)

HedgeCam 2 Advanced Camera ist gratis und enthält keine Werbung. Deshalb habe ich auch diese App aus dem ia Aurora Store heruntergeladen und vorinstalliert. HedgeCam 2 basiert auf Open Camera, bietet in Teilen aber noch mehr Funktionen. Die App ist kostenlos, hinter den In-App-Käufen versteckt sich lediglich eine Spende an den Entwickler.

- Die Kameraerlaubnis ist die einzige, die erforderlich ist.

- Bilder und Videos werden mit der MediaStore-API gespeichert, daher sind keine Medien- und Speicherberechtigungen erforderlich.

- Die Mikrofonberechtigung ist für die Videoaufzeichnung erforderlich, kann aber ausgeschaltet werden, wenn keine Audioaufzeichnung erforderlich ist.

- Die Standortberechtigung wird nur benötigt, wenn die Standortkennzeichnung zuvor ausdrücklich aktiviert wurde.

- Das Entfernen von EXIF-Metadaten für aufgenommene Bilder ist standardmäßig aktiviert.

- Die App unterstützt auch das Scannen von QR-Code und Barcode.

Mit Open Camera bekommen Sie eine vollumfängliche App auf ihr Smartphone, mit der Sie sowohl filmen als auch fotografieren können. Trotz des riesigen Funktionsumfangs ist die deutsche Benutzeroberfläche recht übersichtlich gestaltet, so dass sich auch Neulinge leicht zurecht finden. So sehen Sie sofort, wie viel Gerätespeicher noch zur Verfügung steht, was gerade für Videofilmer wichtig ist.

In ihrem Grundaufbau ähnelt Open Camera den nativen Kamera-Apps. Auf dem Startbildschirm können Sie zwischen dem Video- und Foto-Modus umschalten. Die Symbole sind selbsterklärend. Am oberen Rand stehen Ihnen verschiedene Icons für die Einstellungen zur Verfügung. Während Sie über das Zahnrad allgemeine Einstellungen zur Benutzeroberfläche vornehmen können, gelangen Sie über das Symbol mit den drei übereinander stehenden Punkten (“Hamburger Menu”) je nach gewähltem Aufnahmemodus zu den Foto- oder Videoeinstellungen. Dort können Sie im die Fokus-Methode wählen, die Video-Auflösung verändern, die Einstellungen für ein Zeitraffervideo verändern, den Selbstauslöser einstellen und ein Raster einblenden, das bei der Bildgestaltung enorm hilfreich ist, den Weißabgleich vornehmen. Haben Sie bei ihren Aufnahmen die Belichtung festgelegt, können Sie diese über das [+/-]-Symbol in der oberen Leiste korrigieren.

Open Camera ist eine App, die es in sich hat. Deshalb wird Sie auch von den meisten CustomROM Distributionen als Standardapp vorinstalliert. Bei richtiger Handhabung können Sie sowohl im Foto- als auch im Videobereich deutlich bessere Ergebnisse als mit den meisten integrierten Kamera-Apps erzielen. Gerade die Möglichkeit, externe Mikrofone auszuwählen und die Aufnahmelautstärke anzuzeigen, unterscheidet Open Camera von anderen (kostenlosen) Apps. Die Einstellungsmöglichkeiten sind sehr groß und dürften auch Profis begeistern. Trotzdem ist die App sehr übersichtlich strukturiert, so dass sich auch Laien gut zurechtfinden. Nichtsdestotrotz wird diese App im Vergleich mit hochwertigen Smartphon Herstellers-Apps nicht deren Qualität erreichen.

Don't be evil

»With your permission you give us more information about you,

about your friends, and we can improve the quality of our searches.

We don’t need you to type at all.

We know where you are.

We know where you’ve been.

We can more or less know what you’re thinking about.«

Google CEO Eric Schmidt Oct 1, 2010 Interview with James Bennet (American journalist), The Atlantic

»Mit Ihrer Zustimmung geben Sie uns mehr Informationen über Sie

und Ihre Freunde und wir können die Qualität unserer Suche verbessern.

Sie müssen überhaupt nicht tippen.

Wir wissen, wo Sie sind.

Wir wissen, wo Sie gewesen sind.

Wir können mehr oder weniger wissen, woran Sie denken.«

Das ursprüngliche Motto »Don’t be evil« von Google ist längst Geschichte. Unter dem Mutterkonzern Alphabet gilt seit Oktober 2015 das Motto: »Do the Right Thing«, von dem wohl nur die Chefetage von Alphabet bzw. Google wissen wird, was damit tatsächlich gemeint ist. Ungeachtet dieser »Image-Korrektur« gilt das Hauptinteresse des Konzernz der Sammlung und Auswertung möglichst vieler Daten.

Google ist längst mehr als eine Suchmaschine: YouTube-Videos, E-Mails über Gmail, Navigation per Google Maps, der Chrome-Browser oder das weit verbreitete Android-System – die Datenkrake ist überall. Bei jeder Nutzung dieser Dienste und Produkte hinterlassen wir Datenspuren, die Google wiederum sammelt, auswertet und in einem Nutzerprofil zusammenführt.

Diese bereits im Jahr 2010 oben zitierte getätigte Bemerkung von CEO Eric Schmidt ist heute aktueller denn je. Android und andere Google-Produkte beziehungsweise Dienste sind perfekt ineinandergreifende Zahnräder, die dem Nutzer eine Illusion der Kontrolle über seine Daten vortäuschen. Google setzt auf 'Dark Patterns' bzw. 'Nudging', um Datenschutz-Einstellungen zu verstecken, diese missverständlich darzustellen oder den Nutzer mit irreführenden Formulierungen vom Schutz seiner Privatsphäre abzuhalten.

Android

Das von der Open Handset Alliance entwickelte Android Betriebssystem für Mobilgeräte, von Google gegründet und lizenziert, hat einen Marktanteil von gut 80 Prozent (Apple iOS knapp 20 Prozent), während andere mobile Betriebssysteme in Deutschland quasi keine Rolle mehr spielen.

Zwar ist das Betriebssystem Open Source, aber viele der Anwendungen hängen von Google Play Services (GMS) ab. Diese GMS-Software ist proprietär, das bedeutet, diese Software im Gegensatz zu Open-Source-Software, eine Software deren Nutzung und Weiterverbreitung durch Google stark eingeschränkt wird, über Softwarepatente, das Urheberrecht und Lizenzbedingungen. Erschwert wird die Nutzung zusätzlich, dass Standards und Schnittstellen nicht öffentlich gemacht werden. Von Android Version zu Android Version hat Google immer mehr Teile des offenen Betriebssystems in das geschlossene GMS verschoben. Die Konsequeznen daraus sind u. a., das eine Vielzahl von Apps ohne installiertes GMS nicht oder nicht richtig funktionieren. Google hat Abhängigkeiten geschaffen, denen sich die eine übergroße Mehrheit an App-Entwicklern beugt.

Mitte August 2022 veröffentlichte Google Android 13 (Tiramisu), Anfang Oktober 2023 Android 14 (Upside Down Cake[). Seitdem sind die Hersteller von Android-Smartphones und die CustumROM Community dabei, die Versionen der Betriebssysteme auf ihre Geräte zu portieren. Doch der Marktbeherrscher Google hat längst das neue Kapitel Android 15 geöffnet. Seit 12. April 2024 ist die erste öffentliche Beta-Version von Android 15 freigegeben.

Google hat Ende März 2024 seine Art der Entwicklung und Bereitstellung von Android (und damit auch von AOSP) komplett geändert. Android 14 QPR2, das auch als 'Feature Drop Release' bekannt ist, wird die erste "trunk stable" Version von Android sein. Das bedeutet, dass Android 14 QPR2 eine Art neue Android-Hauptversion vor Android 15 sein wird, und - dass der Arbeitsaufwand für die Weiterentwicklung der CustomROM Entwickler erhöht wird. Danke, Google.

Google missbraucht seine marktbeherrschende Stellung

Die Google Play Services übersenden alle 20 Minuten E-Mail-Adresse, Hardware Seriennummer, Geräte-IMEI, IP-Adresse, Nutzerstatistiken von Apps, SIM-Karte Serien- und Telefonnummer an Google in die USA. Davon betroffen sind im Grunde alle Android-Nutzer, die die Google Play Services auf ihrem Gerät installiert haben. Lesen Sie mehr dazu in MikeKuketz IT-Security Blog unter "Google Play Services: Die Überwachungswanze von Google" und auch weiter unten Big Brother is watching you!

DNS (Domain Name Service) Google DNS-Server (wie 8.8.8.8 und 8.8.4.4) werden in Android standardmäßig verwendet. Dadurch kann Google potenziell alle Aufrufe von Internetservern und -diensten vom Betriebssystem oder von Anwendungen, die vom Benutzer ausgeführt werden, verfolgen.

Connectivity Check Beim Einschalten eines Android-Telefons wird eine Konnektivitätsprüfungsfunktion als HTTP-Anfrage an einige Google-Server ausgeführt, um sicherzustellen, dass der Internetzugang in IPv4 und IPv6 verfügbar ist. Dadurch erfährt Google, dass ein Google Android-Gerät gestartet wurde.

NTP (Netzwerk-Zeitprotokoll) Traditionell werden NTP-Server von freiwilligen Organisationen auf der ganzen Welt unterhalten, um jedes Betriebssystem bei der Synchronisierung mit der korrekten Zeit über das Internet-Netzwerk zu unterstützen. Google betreibt seine eigenen NTP-Server und Android verwendet standardmäßig Google NTP-Server.

Die Komponente "Google Play-Services" bietet den Anwendungen eine Reihe von Diensten an. Einer dieser Dienste ist der "Network Location Provider". Dabei handelt es sich um einen Geolokalisierungsdienst, der in einigen Fällen die Geolokalisierung schneller und effizienter macht, insbesondere bei der Verwendung in Gebäuden. Standardmäßig wird der Google-Geolokalisierungsdienst verwendet. Google kennt daher den geografischen Standort aller Android-Smartphones mit Internetzugang in Echtzeit und weltweit.

Die von den Anwendungen in Google Android verwendeten Push-Benachrichtigungen nutzen die Google Push-Benachrichtigungsdienste über die GCM/FCM-Cloud-Messaging-Infrastruktur.

Der Application Store (App Store) in Google Android ist standardmäßig der Google Play Store. Seine API ist nicht öffentlich und die Nutzungsbedingungen des Google Play Store verbieten den Zugriff auf den Google Play Store, ohne den offiziellen Dienst zu nutzen. Der Google Play Store ist in keiner Weise interoperabel.

Die SafetyNet-Funktion in Google Android bietet Anwendungsentwicklern und -herausgebern die Möglichkeit, zu überprüfen, ob das Smartphone, auf dem die Anwendung läuft, so genannt "sicher" ist. Diese Funktion macht es selbst seriösen Android-Anbietern schwer, Anwendungen, die diese Funktion nutzen, zum Laufen zu bringen. Es ist auch allgemein anerkannt, dass SafetyNet den Anwendungen eigentlich keine Sicherheitsgarantie bietet: Falsch-positive und falsch-negative Ergebnisse sind in jedem Fall möglich.

Der Webbrowser Google Chrome wird standardmäßig in Google Android installiert, wobei die Google-Suche standardmäßig eingestellt ist. Google Chrome verwendet standardmäßig DoH (DNS über HTTPS) zu Google DNS-Servern, was es Google möglicherweise ermöglicht, den gesamten Browserverlauf des Nutzers in Echtzeit zu verfolgen.

Eine der ersten Anfragen, die Chrome stellt, ist an den Google-Konten- und ID-Verwaltungsdienst (GAIA). Mit dieser Anfrage wird versucht, den Benutzer mit einem bestehenden Google-Konto zu verknüpfen. Google Chrome stellte über 90 (i.W. neunzig) Netzwerkanforderungen an mindestens fünf verschiedene Top-Level-Domains (googleapis_com, google_de, gstatic_de, gvt1_com, googleusercontent_com), die alle zu Google LLC gehören. Bei der Abfrage von Metadaten für Doodles (die künstlerischen Varianten des Google-Logos) teilte Chrome Google beispielsweise harmlos mit, dass die Daten für die neue Registerkarte bestimmt waren.

Übertragung von Tastatureingaben und eingefügten Inhalten. Google Chrome überträgt alle Tastatureingaben an google com/complete/search, die in die Adressleiste eingegeben und aus dieser gelöscht werden. Das Gleiche wurde beobachtet, als "password" in die Adressleiste eingefügt und anschließend wieder entfernt wurde.

Bei der Eingabe jedes Zeichens in die Adressleiste sendete Chrome diese Eingabe ("q") an Google. Jede Anfrage enthält mindestens 7 (und bis zu 14) Datenelemente. Die meisten dieser Werte standen in keinem Zusammenhang mit dem Nutzer und/oder seiner Anfrage. Chrome erkannte die Art des verwendeten Geräts ("gs_ri"), wo in der Anwendung/UI diese Anfragen ihren Ursprung hatten ("client"), ob eine Präambel für die seitenübergreifende Skripteinbindung in die Antwort aufgenommen werden sollte ("xssi"), die aktuelle Position des Cursors ("cp"), die zu verwendende Suchversion ("gs_rn"), ein 12 Byte großes, base64-kodiertes, 60 Sekunden langes Sitzungs-Token ("psi"), die Klassifizierung der aktuellen Seite ("pgcl") und einen API-Schlüssel ("sugkey"). Dies ergab eine Überprüfung von Sampson, Senior Developer Relations Specialist bei Brave.

Es ist fast unmöglich, Android ohne ein Google-Konto zu verwenden, das im laufenden Betriebssystem eingerichtet ist. Die Standard-Mail-Anwendung in Google Android ist Gmail, früher googlemail, und sie wird in den meisten Fällen sofort mit einem Google Gmail-Konto konfiguriert. Gmail-E-Mails werden serverseitig nicht verschlüsselt: Google hat Zugriff auf sie und räumt in den GMail-Dienstebedingungen implizit ein, dass alle Gmail-Inhalte automatisch analysiert werden. Payment - Zahlungslösung: Google Pay standardmäßig in Google Android.

Mein Fazit: »Google versucht erst gar nicht für Privatsphäre oder Datenschutz zu werben. Angesichts der vorliegenden Ergebnisse wäre das auch völlig daneben. Im Grunde ist Chrome nur für jene empfehlenswert, die schon jetzt Google nutzen bzw. kein Problem damit haben, dass Google alle Informationen über einen selbst zentral speichert und auswertet. Datenschutzsensible Nutzer sollten hingegen einen großen Bogen um Chrome machen. Persönlich möchte ich gar nicht wissen, welche Daten zwischen dem Browser und Google übermittelt werden, wenn jemand tatsächlich sein Google-Konto verknüpft. Dass Google den Nutzer ohne seine Einwilligung trackt dürfte ebenso wenig überraschen, wie die Übermittlung jeder Download-URL an den Tech-Konzern.«

Google betreibt mit dem Google Play Store nebst Google Play Billing Service ein illegales Monopol

Im Verfahren zwischen Epic Games (Fortnite) und Google wurde am 11. Dezember 2023 am Bezirksgericht von San Francisco geurteilt, dass Google mit dem Google Play Store und dem Google Play Billing Service ein illegales Monopol betreibe. In einem Vergleich verpflichtet sich Google zu folgenden Maßnahmen …

- Eine Zahlung von insgesamt 700 Millionen US-Dollar.

- 629 Millionen US-Dollar gehen an Konsumenten in den USA, die möglicherweise zu viel für Apps und In-App-Käufe über Google Play bezahlt haben.

- Eine Zahlung von insgesamt 700 Millionen US-Dollar.

- 629 Millionen US-Dollar gehen an Konsumenten in den USA, die möglicherweise zu viel für Apps und In-App-Käufe über Google Play bezahlt haben.

- 70 Millionen US-Dollar gehen an die US-Bundesstaaten und sollen verwendet werden, wie es die obersten Rechtsberater der Regierung für richtig befinden.

- 1 Million US-Dollar gehen an die Administration des Vergleichs.

- Für 7 Jahre verpflichtet sich Google dazu, Android technisch die Installation von Drittanbieter-Apps über andere Wege als Google Play zu ermöglichen.

- Für 5 Jahre lässt Google Entwickler andere In-App-Zahlungssysteme als Google Play nutzen (User Choice Billing).

- Für 5 Jahre zwingt Google Entwickler nicht mehr dazu, ihre besten Preise nur Kunden über Google Play und Google Play Billing anzubieten.

- Für 4 Jahre zwingt Google Entwickler nicht mehr dazu, ihre Titel auf Google Play zur selben Zeit mit denselben Features anzubieten.

- Für 5 Jahre werden Unternehmen nicht mehr dazu gezwungen, Google Play exklusiv auf dem Endgerät zu installieren oder auf den Homescreen zu legen.

- Für 4 Jahre dürfen OEMs nicht mehr davon abgehalten werden, für vorinstallierte Apps auch Installationsrechte zu erteilen.

- Für 5 Jahre muss Google nicht mehr um Zustimmung gebeten werden, bevor ein OEM einen Drittanbieter-App-Store auf dem Gerät vorinstalliert.

- Für 4 Jahre wird Google Drittanbieter-App-Stores die Aktualisierung von Apps ohne Zustimmung des Anwenders erlauben.

- Für 4 Jahre wird Google Drittanbieter-App-Stores, die mittels Sideloading installiert wurden, Zugriff auf die eigenen APIs und „Feature Splits“ geben.